Aktuelles, Experten, Veranstaltungen - geschrieben von dp am Dienstag, Februar 5, 2013 23:11 - noch keine Kommentare

TOP SECRET: Internationale Tagung zu Geheimschriften und über versteckte Post

Kooperationsveranstaltung des Forschungszentrums Gotha der Universität Erfurt mit der Kollegforschergruppe „Religiöse Individualisierung in historischer Perspektive“

[datensicherheit.de, 05.02.2013] Das Forschungszentrum Gotha der Universität Erfurt veranstaltet in Kooperation mit der Kollegforschergruppe „Religiöse Individualisierung in historischer Perspektive“ vom 14. bis 16. Februar 2013 im Konferenzsaal der Forschungsbibliothek eine internationale Tagung zum Thema „Geheime Post. Kryptologie und Steganographie der diplomatischen Korrespondenz europäischer Höfe während der Frühen Neuzeit“.

17 renommierte Forscher aus ganz Europa finden dabei auf Schloss Friedenstein zum wissenschaftlichen Austausch zusammen, darunter Verfasser von bekannten Handbüchern zur Kryptologiegeschichte wie Karl de Leeuw (Amsterdam) und ds- Autor Klaus Schmeh (Gelsenkirchen), der Chiffriermaschinen-Sammler Filippo Sinagra (Venedig), der langjährige Direktor des Wiener Haus-, Hof- und Staatsarchivs Wien, Leopold Auer oder der Chefkonservator des Mathematisch-Physikalischen Salons in Dresden, Michael Korey.

Neben erfahrenen Experten zur Geschichte der Geheimschriften sind auch viele Nachwuchsforscher vertreten, die über Chiffren und geheimen Brieftransport der diplomatischen europäischen Post berichten. Das geographische Koordinatensystem der Tagung reicht von Istanbul bis Jülich, von London bis in die Schweiz, von Gotha bis Schweden, von Dresden bis in die Lombardei. Die Notwendigkeit der Geheimhaltung soll ebenso diskutiert werden wie die Möglichkeiten der Postspionage in der Frühen Neuzeit.

Sie stellten beide Seiten der Geheimschriften ins Zentrum der Tagung – die Geheimsekretäre und ihre Auftraggeber wie auch diejenigen, denen die Geheimhaltung gegolten habe, erklärt Dr. Anne-Simone Rous vom Forschungszentrum Gotha. Den Problemen, geheime Quellen zu erforschen, stünden faszinierende Forschungsperspektiven gegenüber – ein schwedisches Projekt werde vorgestellt, das moderne Computertechnologie entwickelt, um chiffrierte Texte zu entschlüsseln und so der Gegenwart 300 Jahre nach der mühsamen Verschlüsselung die verborgenen Inhalte endlich zugänglich zu machen.

Die Veranstalter erwarten eine spannende und aufregende Reise in die Geschichte der Geheimschriften – am 14. Februar 2013 beispielsweise wird um 20 Uhr der Sprachwissenschaftler Gerhard F. Strasser in einem öffentlichen Abendvortrag die Geschichte der Kryptologie aufrollen, vom mittelalterlichen Abt Johannes Trithemius bis zu Gottfried Wilhelm Leibnitz. Dabei wird er den Zusammenhang zwischen Chiffren und dem Streben nach einer Universalsprache erklären. Der Eintritt ist frei.

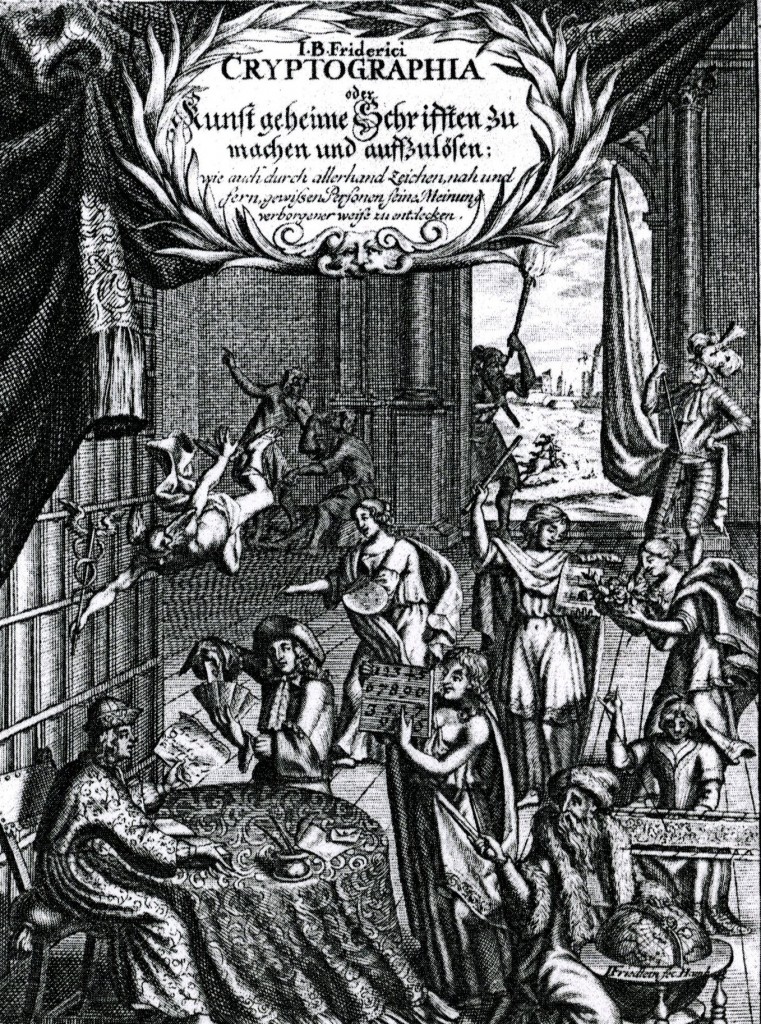

Friderici, Johannes Balthasar: Cryptographia oder Geheime schrifft-, mündl- und würckliche Correspondentz, welche lehrmäßig vorstellet eine hochschätzbare Kunst verborgene Schrifften zu machen und auffzulösen, Hamburg 1684

Die Forschungsbibliothek als Veranstaltungsort könnte nicht besser gewählt sein, lagern dort doch seltene Drucke und Handschriften zur Geschichte der Geheimschriften. Das Forschungszentrum ist bereits durch mehrere Funde seltener Quellen in Erscheinung getreten und hat mit seinem Schwerpunkt „Untergrundforschung“ überregionale Bedeutung erlangt.

Weitere Informationen zum Thema:

Universität Erfurt

Tagung / Geheime Post. Kryptologie und Steganographie der diplomatischen Korrespondenz europäischer Höfe während der Frühen Neuzeit

Aktuelles, Experten, Veranstaltungen - Juni 4, 2026 0:43 - noch keine Kommentare

Digital Science in Education 2026: KI, Bildung und die Zukunft des Lernens im Fokus

weitere Beiträge in Experten

- Energiesysteme: Nachvollziehbare Entscheidungen mittels Erklärbarer KI

- Spurlos Verschwunden: BKA-Kampagne zu vermissten Kindern führte zu erstem Fahndungserfolg

- BfDI zur Informationsfreiheit: Kein Sicherheitsrisiko – sondern Vertrauensgarant

- KI- und Rechenzentrumsausbau in Europa droht zu scheitern

- Weltkindertag 2026: BSI-Tipps für sicheres Aufwachsen im Digitalen Zeitalter

Aktuelles, Branche - Juni 3, 2026 0:23 - noch keine Kommentare

Händewaschen als Best Practice: Lernkultur zwischen Krankenhaushygiene und Identity Security

weitere Beiträge in Branche

- Digitale Souveränität: Speicherort der Daten notwendiges, aber nicht mehr hinreichendes Kriterium

- SANS Institute publiziert Umfrage: CTI von CISOs überwiegend unterschätzt

- Hacker-Gruppe ShinyHunters kapert Daten bei globalem Kreuzfahrtanbieter

- Fußball-WM 2026 als Weltbühne: Cyberkriminelle und Bedrohungsakteure laufen sich warm

- Patientendaten als Beute: Der Angriff auf Unikliniken legt Systemversagen in der Lieferkette offen

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren