Aktuelles, Branche - geschrieben von cp am Mittwoch, März 18, 2026 17:16 - noch keine Kommentare

Ubuntu – Neue Linux-Sicherheitslücke ermöglicht Root-Zugriff über Snap-Mechanismus

Bemerkenswert an dieser Schwachstelle ist, dass sie nicht auf einen einzelnen Fehler zurückzuführen ist, sondern auf das Zusammenspiel zweier zentraler Systemkomponenten.

[datensicherheit.de, 18.03.2026] Die Qualys Threat Research Unit (TRU) hat eine hochkritische Schwachstelle (CVE-2026-3888) in Standardinstallationen von Ubuntu Desktop 24.04 und den neueren Versionen identifiziert. Die Lücke erlaubt es, einem lokal angemeldeten Angreifer mit geringen Rechten, diese auf vollständigen Root-Zugriff auszuweiten – und damit die vollständige Kontrolle über das System zu erlangen.

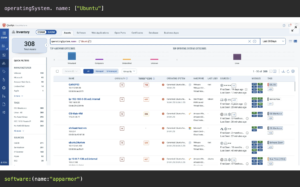

Schwachstelle (CVE-2026-3888) in Standardinstallationen von Ubuntu Desktop, Bild: Qualys

Schwachstelle durch Zusammenspiel zweier zentraler Systemkomponenten

Bemerkenswert an dieser Schwachstelle ist, dass sie nicht auf einen einzelnen Fehler zurückzuführen ist, sondern auf das Zusammenspiel zweier zentraler Systemkomponenten. Konkret entsteht die Lücke durch eine unbeabsichtigte Interaktion zwischen snap-confine, das mit erhöhten Rechten die Sandbox für Snap-Anwendungen aufsetzt, und systemd-tmpfiles, das für die automatische Bereinigung temporärer Verzeichnisse zuständig ist.

Unter bestimmten Bedingungen kann ein Angreifer genau diesen Mechanismus ausnutzen. Über einen Zeitraum von mehreren Tagen oder Wochen – abhängig von den Systemeinstellungen – löscht systemd-tmpfiles ein für snap-confine relevantes Verzeichnis. Wird dieses anschließend vom Angreifer mit manipulierten Inhalten neu angelegt, verarbeitet snap-confine diese Daten beim nächsten Start einer Snap-Anwendung mit Root-Rechten. Das Ergebnis ist die Ausführung beliebigen Codes mit maximalen Privilegien.

Auch wenn der Angriff aufgrund des erforderlichen Zeitfensters als technisch anspruchsvoll gilt, ist die potenzielle Auswirkung erheblich. Mit einem CVSS-Wert von 7,8 wird die Schwachstelle als „hoch“ eingestuft und unterstreicht, dass selbst etablierte Systemkomponenten zu kritischen Sicherheitsrisiken werden können, wenn ihre Interaktionen nicht vollständig berücksichtigt sind.

Aus sicherheitstechnischer Sicht verdeutlicht der Fund ein grundlegendes Problem moderner Linux-Umgebungen: Die zunehmende Modularität – etwa durch Snap, systemd oder containerisierte Architekturen – erweitert die Angriffsfläche auf eine Weise, die oft erst im Zusammenspiel einzelner Komponenten sichtbar wird. Die Schwachstelle entsteht hier nicht durch eine klassische Fehlkonfiguration, sondern durch die Kombination von Berechtigungsgrenzen und automatisierten Systemprozessen.

Patches für Ubuntu Desktop ab Version 24.04 umgehend einspielen

Unternehmen, die Ubuntu Desktop ab Version 24.04 einsetzen, sollten die verfügbaren Patches umgehend einspielen. Aktualisierte Versionen des snapd-Pakets stehen bereits bereit, und eine schnelle Behebung ist entscheidend, um potenzielle Angriffe zu verhindern.

Im Zuge der Analyse identifizierten die Forscher zudem eine weitere Schwachstelle in der Vorabprüfung von Ubuntu 25.10. Eine Race Condition im „rm“-Befehl der Rust-basierten uutils coreutils hätte es Angreifern ermöglichen können, Dateioperationen in privilegierten Cron-Jobs zu manipulieren. Diese Schwachstelle wurde noch vor der Veröffentlichung geschlossen, unter anderem durch die Rückkehr zur GNU-coreutils-Implementierung.

Unterstützung bei der Erkennung und Priorisierung betroffener Systeme bietet nach Unternehmensangaben z.B. die Qualys-Plattform, die entsprechende Assets identifizieren und gezielte Maßnahmen zur Behebung ermöglichen kann.

Die Entdeckung von CVE-2026-3888 zeigt einmal mehr, dass lokale Privilegieneskalation ein zentrales Risiko bleibt – und dass Sicherheitslücken zunehmend aus komplexen Wechselwirkungen innerhalb moderner IT-Umgebungen entstehen.

Weitere Informationen zum Thema:

datensicherheit.de, 13.03.2026

„CrackArmor“: Neun Sicherheitslücken in Millionen von Linux-Systemen entdeckt

Aktuelles, Experten - Mai 3, 2026 0:39 - noch keine Kommentare

Identify Me: BKA meldet Identifizierung eines weiteren Opfers

weitere Beiträge in Experten

- Physical AI auf dem Vormarsch: KI wirkt in die reale Welt hinein

- eco-Kommentar zu den Eckpunkten des Digitalhaushalts der Bundesregierung

- VDE-Plädoyer für hocheffiziente Rechenzentren zur Stärkung der Digitalindustrie in Deutschland

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- Ransomware-Hotspot: Deutschland als Top-Ziel für Erpresser

Aktuelles, Branche, Studien - Mai 1, 2026 0:34 - noch keine Kommentare

World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

weitere Beiträge in Branche

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- FTAPI gibt CRA-Tipps für KMU: Cyber Resilience Act oft ein Buch mit 7 Siegeln

- Sicherheitsmanagement der Digitalen Angriffsfläche: Ganzheitliche Transparenz und kontinuierliche Kontrolle

- BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren