Aktuelles, Branche, Studien - geschrieben von cp am Freitag, März 8, 2019 17:08 - noch keine Kommentare

F-Secure: Threat Landscape Report zum zweiten Halbjahr 2018 veröffentlicht

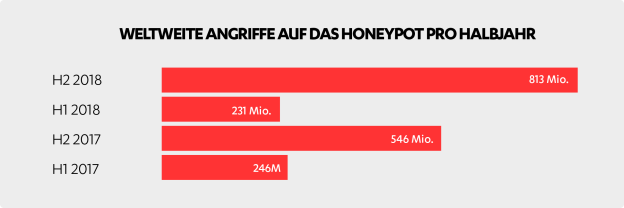

Anzahl der Attacken ist um das Vierfache gewachsen

[datensicherheit.de, 09.03.2019] Die Gegner im Cyberspace waren in der zweiten Hälfte des Jahres 2018 extrem fleißig. Das zeigen die Statistiken aus F-Secures weltweitem Netzwerk von Honeypots. Diese verzeichneten in diesem Zeitraum einen vierfachen Anstieg der Aktivitäten für gezielte Angriffe und Spähversuche.

Wachsende Zahl an IoT-Geräten

Die am häufigsten zu beobachtende Aktivität lief über das Telnet-Protokoll, was nach Meinung der Sicherheitsforscher von F-Secure auf die wachsende Zahl an IoT-Geräten zurückzuführen ist. Auf den dahinterliegenden Plätzen liegen die Protokolle SSH, SMB und SMTP. Die Kompromittierung von Webservern zeigte sich als ein sehr beliebter Angriffsvektor. Angriffe mit Ursprung in den USA und Russland dominierten, gefolgt von Italien und Großbritannien.

Wie in den vergangenen Jahren, veröffentlicht F-Secure halbjährliche Berichte über Aktivitäten, die im weltweiten Honeypot-Netzwerk oder den Lockvogel-Servern zu sehen ist. Diese wurden speziell dafür eingerichtet, um Angreifer anzuziehen und ihr Verhalten zu beobachten. Die Honeypots emulieren populäre Dienste wie SMB, SSH und HTTP. Die von den Honeypots verzeichneten Aktivitäten sind ein guter Indikator für Trends in der gesamten Angriffslandschaft.

Anstieg de Aktivitäten auf dem SMB-Port 445

Nach den Ausbrüchen von WannaCry und NotPetya im Jahr 2017 verzeichneten die Sicherheitsforscher einen Anstieg der Aktivitäten auf dem SMB-Port 445, der bis zu diesem Zeitpunkt stets eine äußerst geringe Aktivität zeigte. Auch jetzt ist ein weiterhin erhöhtes Niveau des SMB-Verkehrs zu sehen.

Weitere Informationen zum Thema:

datensicherheit.de, 28.02.2019

NETSCOUT-Cybersicherheitsreport: Herausforderungen für Unternehmen

datensicherheit.de, 16.08.2018

Studie zu Reaktionsmaßnahmen auf Attacken gegen industrielle Kontrollsysteme

datensicherheit.de, 30.07.2018

Studie: Unternehmen vernachlässigen IoT-Sicherheit

datensicherheit.de, 04.07.2018

Cybersicherheit: Führungskräften in Europa müssen sensibilisiert werden

Aktuelles, Experten, Studien - März 16, 2026 0:48 - noch keine Kommentare

KMU-Sicherheitslücke beim Drucken: Drucksicherheit für 62 Prozent von geringer Priorität

weitere Beiträge in Experten

- Qualifizierung: Deutschlands Schwachstelle der KI-Offensive

- Geschwindigkeit sowie Sicherheit in Einklang bringen und dabei digitale Innovation nachhaltig im Unternehmen verankern

- Rechenzentren in Holzbauweise: Von Schweden bis Deutschland wird vermehrt auf Brettsperrholz statt Stahlbeton gesetzt

- Plattform Privatheit lädt nach Frankfurt am Main ein: KI – Freundin versus Datenkrake

- Datenschutz trifft Medienkompetenz: Medienpädagik-Fachtag in Berlin am 25. März 2026

Aktuelles, Branche - März 17, 2026 0:01 - noch keine Kommentare

Umwälzung der Weltordnung: Europa benötigt sichere und souveräne Lösungen zur selbstbestimmten Verteidigung

weitere Beiträge in Branche

- Datenrettung bei Maschinen und Anlagen: Wiederherstellung von Maschinensteuerungen immer einen Versuch wert

- Phishing-Angriffe zu Feiertagen: Ostern droht wieder ein saisonaler Höhepunkt

- World Backup Day: Anlass zur Neubewertung eigener Cyberresilienz als Chefsache

- „CrackArmor“: Neun Sicherheitslücken in Millionen von Linux-Systemen entdeckt

- Zero Trust: Absicherung mobiler IoT- und OT-Systeme

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren