Branche, Gastbeiträge - geschrieben von cp am Montag, Mai 11, 2020 16:49 - noch keine Kommentare

Least Privilege-Ansatz zur Verhinderung des Kontenmissbrauchs

Starke Barrieren gegen Hacker

Von unserem Gastautor Martin Kulendik, Regional Sales Director DACH bei Centrify

[datensicherheit.de, 11.05.2020] Bei traditionellen perimeterbasierten Sicherheitskonzepten haben Cyberkriminelle meist leichtes Spiel, wenn sie diesen Schutzwall erst einmal durchbrochen haben. Besonders im Fadenkreuz von Angreifern stehen privilegierte Benutzerkonten mit weitreichenden Berechtigungen. Diese bieten den Schlüssel zu wertvollen Daten und Unternehmensressourcen und ermöglichen es, einmal ins System eingedrungen, unbemerkt zu agieren. Da es im modernen Netzwerk kein klassisches Innen und Außen mehr gibt, sondern eine Kombination aus On-Premises-, Internet- und Cloud-Lösungen, benötigt es umfassende Kontrollen, wer in welchem Ausmaß und für welchen Zeitraum Zugriff auf sensible Ressourcen und Daten hat. Nur so können alle Assets eines Unternehmens geschützt werden, um Schäden durch externe Angriffe und Insider-Bedrohungen zu minimieren.

Funktionsweise von Privileged Access Management

Privileged Access kann man mit einer Anzahl von Mautstraßen vergleichen. Um die Straßen zu befahren, benötigt es Fahrzeuge (Nutzerkonten) und entsprechende Mautplaketten (Rollen und Rechte). Einige Straßen führen zu Zielen von niedrigem Wert, daher ist die Maut gering und der Zugang für einen breiteren Personenkreis möglich. Andere Straßen führen zu hochwertigen Zielen. Hierfür benötigt es Fahrzeuge mit weitreichenden Rechten – sogenannte privilegierte Konten.

Laut Forrester beinhalten 80 Prozent der Sicherheitsverstöße den Missbrauch schwacher, gestohlener oder Default-Passwörter. Dies ist der Hauptgrund, weshalb man privilegierte Konten mithilfe eines Passwort-Tresors „von der Straße nehmen und sicher in einer Garage parken“ muss, um zu verhindern, dass sie gestohlen werden. Doch auch wenn die Speicherung dieser Konten in einem Passwort-Tresor die Barriere für Angreifer etwas erhöht, sind sie immer noch auf den Computern vorhanden, für die Anmeldung aktiviert, und können kompromittiert und missbraucht werden.

Geringstes Privileg und Privilegien-Erhöhung just-in-time

An dieser Stelle kommt das Konzept des geringsten Privilegs (Least Privilege) in Verbindung mit der Privilegien-Erhöhung (Privilege Elevation) ins Spiel. Hier haben alle Fahrzeuge nur noch grundlegende Rechte – eine Mautplakette, die lediglich Zugang zu erforderlichen, gemeinsamen Zielen wie etwa E-Mail, Surfen im Internet oder Office 360-Anwendungen gewährt. Sensiblere Ziele werden standardmäßig blockiert.

Die Privilegien-Erhöhung ermöglicht jedoch eine legitime Ausweitung der Berechtigungen just-in-time für einen vorübergehenden Zeitraum, um administrative Aufgaben zu erfüllen. Hierbei wird streng kontrolliert, wer durch die Mautstelle darf. Beispielsweise kann es legitim sein, einem Web-Administrator den Zugang zu Systemen zu gestatten, auf denen Web-Server und die damit verbundenen Management-Tools laufen. Das Einloggen in Maschinen, die Kreditkartentransaktionen verarbeiten, und die Verwendung von Tools, die Einblick in Kreditkartendaten geben, ist jedoch vermutlich nicht legitim und bleibt blockiert.

Privilegien-Erhöhung bedeutet also, dem Benutzer vorübergehend zusätzliche Rollen und Rechte zu gewähren, damit er eine legitime Aufgabe erledigen kann, die mit seiner Arbeitsfunktion übereinstimmt – gerade genug Privilegien für genau die Zeit, die für die Ausführung der Arbeit benötigt wird.

Nutzer-Identität verifizieren: Zugangsantrag und Multi-Faktor-Authentifizierung

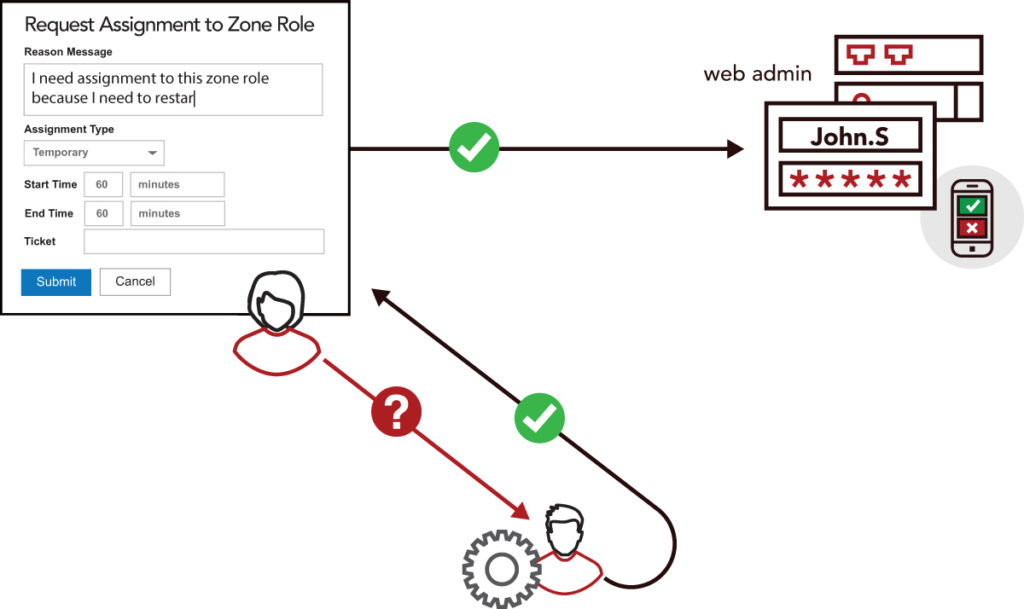

Was aber, wenn der Benutzer nicht der ist, der er sein sollte? Hier können einige zusätzliche Barrieren in den Weg gestellt werden, um die Identität des Benutzers besser zu kontrollieren. Eine mögliche Sicherheitsbarriere besteht darin, dass der Benutzer den gewünschten erweiterten Zugang über eine Self-Service-Funktion beantragt. Hierbei füllt er ein digitales Formular aus, in dem er den Kontext darüber angibt, worauf, warum und wie lange zugegriffen wird, sowie eventuell auch ein Verweis auf ein Helpdesk-Ticket. Zuständige Mitarbeiter des IT-Teams treffen dann die Entscheidung, den Zugriffsantrag zu gewähren oder zu verweigern.

Eine weitere Sicherheitsbarriere ist die Multi-Faktor-Authentifizierung (MFA). So kann der Benutzer während der Anmeldung zu einem zweiten Authentifizierung-Faktor aufgefordert werden oder die Authentifizierung wird während der Berechtigungserweiterung verstärkt, zum Beispiel durch eine Push-Benachrichtigung an sein registriertes mobiles Gerät. Es ist unwahrscheinlich, dass ein Angreifer (insbesondere aus einer anderen Region, ein Bot oder Malware) ein mobiles Gerät physisch kompromittiert hat, sodass dies eine relativ einfache Möglichkeit ist, ihm den Weg zu versperren. Da Zeit auch für Cyberkriminelle Geld ist, kann diese simple Abschreckung leicht dazu führen, dass Hacker von ihrem Vorhaben ablassen und sich einem anderen Angriffsziel zuwenden.

Zwar kann ein Passwort-Tresor eine wichtige Rolle bei der Verhinderung von identitätsbezogenen Datenverletzungen spielen, doch im Vergleich zur Privilegien-Erhöhung ist diese Rolle bei der Risikoreduzierung relativ gering. Für einen umfassenden Privileged Access Management-Ansatz kann die Tresorverwaltung ein schneller und einfacher Anfang sein. Die Implementierung eines Least Privilege-Ansatzes mit Privilegien-Erhöhung sollte jedoch oberste Priorität sein. Der Tresor sollte nur in Notfällen verwendet werden, etwa wenn ein Superuser-Zugriff erforderlich ist.

Weitere Informationen zum Thema:

Centrify

Unternehmenswebsite

datensicherheit.de, 26.09.2017

Häufig von Unternehmen unterschätzt: Privilegierte Zugriffsrechte als Sicherheitsrisiko

datensicherheit.de, 08.11.2016

Centrify gibt sieben Tipps zur Vermeidung von Datenlecks

datensicherheit.de, 22.10.2016

Centrify-Umfrage: Große IT-Sicherheitsmängel in den meisten Organisationen

Aktuelles, Experten, Veranstaltungen - Mai 17, 2026 0:54 - noch keine Kommentare

Nachfrage nach KI-Kompetenz: Masterstudiengang „Digital Transformation Management“ als Reaktion auf Zunahme

weitere Beiträge in Experten

- Datensouveränität im KI-Zeitalter als strategisches Muss für IT-Entscheider

- Motivation der Digitalministerkonferenz in Hamburg: Verwaltung und Staat für Digitalisierung und Vernetzung fit zu machen

- Bundeslagebild Cybercrime 2025: Deutlicher Anstieg bei DDoS-Angriffen

- SBOM for AI: G7-Richtlinie zur Software Bill of Materials for Artificial Intelligence veröffentlicht

- How tech giants are building data centers for the next generation of AI

Aktuelles, Branche, Studien - Mai 17, 2026 0:59 - noch keine Kommentare

Erstmals seit Jahren: Anzahl der pro Person verwalteten Passwörter sinkt laut NordPass-Studie

weitere Beiträge in Branche

- Ransomware-Gruppe „Nitrogen“ hat Foxconn-Werk in den USA angegriffen

- HarfangLab: Europas KMU laut Bundeslagebild Cyberkriminalität 2025 stärker gefährdet als je zuvor

- NIS-2-Umsetzung: Trotz Investitionen in IT-Sicherheit hinken viele Krankenhäuser hinterher

- Fußball-Weltmeisterschaft 2026: Cyberkriminelle Hochsaison voraus

- How tech giants are building data centers for the next generation of AI

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren