Aktuelles, Branche, Veranstaltungen - geschrieben von dp am Donnerstag, Februar 5, 2026 23:28 - noch keine Kommentare

Hilfreiche Analogie: Das Ziel der Cybersicherheit gleicht einem Fußballtor

John Stoner gilt als ein versierter Leiter im Bereich „Cybersicherheit“ mit über 25 Jahren an Erfahrung – auf der „IT-DEFENSE 2026“ zeigte er bewusst Parallelen zum Fußballspiel auf

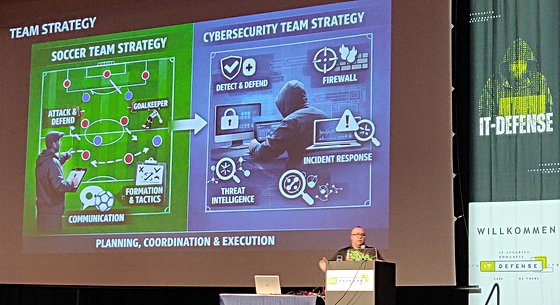

[datensicherheit.de, 05.02.2026] John Stoner, ein Veteran der US-Armee, gilt als ein versierter Leiter im Bereich „Cybersicherheit“ mit über 25 Jahren an Erfahrung. Seit über 15 Jahren hat er sich demnach auf Cybersicherheit und „Cyber Threat Intelligence“ (CTI) spezialisiert. Er ist aber auch ein zertifizierter US-Fußballtrainer und Schiedsrichter. In seinem Vortrag auf der „IT-DEFENSE 2026“ zeigte er bewusst Parallelen zum Fußball auf, um die Komplexität der Cyberrollen, ‑teams und ‑strategien erfassbar darzustellen.

Foto: Dirk Pinnow

John Stoner appellierte in Analogiebetrachtungen zu siegreichen Fußballmannschaften an den Mannschaftsgeist auch in IT-Security-Teams

Auch Spezialisierungen in der Cybersicherheit erfordern maßgeschneidertes Training

Es gebe über 50 Spezialisierungen in der Cybersicherheit – vom hyperfokussierten Experten bis zum anpassungsfähigen Generalisten. Stoner beschrieb Analogien zu Fußballspielern wie z.B. Leroy Sané (einem schnellen Flügelspieler) und Joshua Kimmich (einem vielseitigen Mittelfeldspieler).

- „Sind Sie ein Stürmerstar bei einer Spitzenmannschaft (Bayern München) oder ein Praktikant, der es bei einem unerfahrenen Start-up versucht (etwa ein Nachwuchsspieler bei St. Pauli)?“

Genau wie beim Fußball seien maßgeschneiderte Trainings, smartes Team-Building und ein Verständnis für die Attribute eines Spielers entscheidend – der „Torhüter“ („Cloud Engineer“) etwa brauche ein anderes Training als der „defensive Mittelfeldspieler“ („Threat Intel Analyst“). „Manager“ müssen ihre „Spielerliste“ prüfen und entscheiden, ob sie ihre Talente selbst ausbilden („Fußballakademie“) oder Experten einkaufen möchten („Transfermarkt“). Zudem müssten sie eine Strategie festlegen: „Ballbesitzspiel, Pressing oder Gegenangriff?“

„You never walk alone!“ – Generalisten und Spezialisten in Fußball- wie Cybersicherheits-Teams gefragt

Stoners Vortrag befasste sich mittels der Fußball-Analogie auf humorvolle und einfühlsame Weise mit der Einstellung, der Entwicklung und der Zusammenarbeit in Cybersecurity-Teams, sozusagen Lehrreiches gleichsam aus der Fußball- und der Cyberwelt – aber ganze ohne „Gelbe Karten“ und „Video-Assistent“.

- Jedes Team, im Fußball wie bei der Cybersicherheit, benötige eine eigene Strategie – angefangen bei der Planung über die Koordination bis hin zur Ausführung.

Stoner unterstrich, dass Erfolgsbasis einer erfolgreichen Fußball-Mannschaft neben der Befähigung auch die Leidenschaft (der Wille zum Sieg) sei. IT-Security-Teams könnten sich davon inspirieren lassen, denn neben Ausbildung und Zertifikaten sowie Lebenserfahrung könnte ein einseitiger Fokus auf Zahlen, Daten und Fakten unzureichend sein – Mannschaftsgeist und Leidenschaft mit dem klaren Willen zur Zielerreichung sind ebenfalls wesentliche Erfolgsfaktoren.

Weitere Informationen zum Thema:

IT DEFENSE

IT-DEFENSE – 4.-6. Februar 2026 in Würzburg

IT DEFENSE

John Stoner

datensicherheit.de, 04.02.2026

IT-DEFENSE: Ausgebuchte 20. Auflage in Würzburg gestartet / 2003 wurde das Kongressformat der „IT-DEFENSE“ mit der Überzeugung gestartet, frei von Sponsoring und Werbung hochkarätige Fachbeiträge anzubieten

datensicherheit.de, 20.01.2026

Vertrauen, Ethik und Resilienz im Fokus: Der CISO der Zukunft übernimmt Führungsrolle / Durch technologische, geopolitische und regulatorische Entwicklungen wandelt sich das CISO-Berufsbild von einer rein technischen Sicherheitsfunktion zu einer strategischen Verantwortung

Aktuelles, Branche, Interviews - Mai 12, 2026 16:35 - noch keine Kommentare

How tech giants are building data centers for the next generation of AI

weitere Beiträge in Experten

- Cybersicherheitsmonitor 2026: Jeder zehnte Verbraucher im Vorjahr von Cyberkriminalität im Alltag betroffen

- Arbeitswelt: 3 von 10 Befragten können sich KI als Chef-Ersatz vorstellen

- Erster Jahrestag des Digitalministeriums: Bitkom gratuliert BMDS und unterstreicht Erwartungen

- Warnung an Unternehmen: Gefälschte E-Mails der Verbraucherzentrale Hamburg

- Unterschriftenaktion im Finale: Das Recht auf ein Leben ohne Digitalzwang gehört ins Grundgesetz

Aktuelles, Branche, Interviews - Mai 12, 2026 16:35 - noch keine Kommentare

How tech giants are building data centers for the next generation of AI

weitere Beiträge in Branche

- Vermeintlicher Tech Support: Scam-Kampagne adressiert C-Level in Unternehmen

- IT im Spannungsfeld zwischen Effizienz und Resilienz: Ganzheitliches Lieferketten-Management als Vorbild

- Cyberresilienz: Echtzeiteinblick in das Netzwerk für zentralisierte IT-Teams

- Deepfakes: Laut BSI-Bericht überschätzen Nutzer eigene Fähigkeit zur Erkennung

- World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen