Aktuelles, Branche, Gastbeiträge - geschrieben von cp am Samstag, April 5, 2025 16:35 - noch keine Kommentare

ClickFix: Logpoint warnt vor Social-Engineering-Kampagne

Angreifer locken ihre Opfer auf scheinbar legitime, aber kompromittierte Websites

Ein Beitrag von unseren Gastautoren Nischal Khadgi und Ujwal Thapa, Sicherheitsforscher bei Logpoint

[datensicherheit.de, 05.04.2025] ClickFix wird bereits von einer Reihe von nationalstaatlichen Akteuren wie APT 28 und Kimsuky genutzt. Besonders beliebt ist die Verbreitung von Stealer-Malware wie Lumma Stealer über die Social Engineering-Kampagne. Die Betreiber verleiten Benutzer dazu, bösartigen Code auf ihren Systemen auszuführen. Angreifer locken ihre Opfer auf scheinbar legitime, aber kompromittierte Websites, auf denen täuschen echt wirkende Pop-ups erscheinen. Diese Pop-ups fordern die Benutzer auf, auf Schaltflächen mit der Aufschrift „Reparieren“ oder „Ich bin kein Roboter“ zu klicken. Sobald sie angeklickt werden, wird automatisch ein Befehl in die Zwischenablage des Benutzers kopiert und der Benutzer dazu gebracht, ihn manuell zu kopieren und in sein Systemterminal einzufügen.

ClickFix-Angriffsvektoren, Bild: Logpont

ClickFix erstmalig Mitte 2024 entdeckt

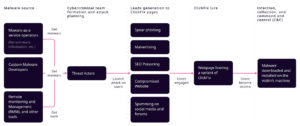

Diese Technik wurde erstmals Mitte 2024 entdeckt und wird seither immer häufiger eingesetzt. Neben Phishing wurden auch Malvertising und SEO-Poisoning als Verbreitungstechniken beobachtet.

Die folgenden Tipps sollen Sicherheitsverantwortlichen bei der Erkennung und Behebung helfen:

ClickFix-InfektionsketteClickFix-Kampagnen stützen sich in hohem Maße auf Social Engineering-Techniken wie Phishing. Benutzer sollen dazu verleitet werden, auf Webseiten zu gehen, die bösartige Software herunterlädt. Daher müssen Unternehmen Wert auf regelmäßige Mitarbeiterschulungen legen, die sich auf das Erkennen von und die Reaktion auf Bedrohungen wie Phishing konzentrieren. Darüber hinaus sollten Unternehmen ein Verfahren für Mitarbeiter einrichten, die den Verdacht haben, Opfer eines Phishing-Angriffs geworden zu sein. Dies sollte eine Meldung an die zuständigen Behörden und der sofortigen Einleitung von Maßnahmen zur Eindämmung des Vorfalls und zur Minimierung möglicher Schäden behinhalten.

ClickFix-Infektionskette, Bild: Logpoint

„Defense-in-Depth“-Strategie für robuste Sicherheit

Unternehmen sollten eine „Defense-in-Depth“-Strategie anwenden, um eine robuste Sicherheit zu schaffen. Dazu gehören mehrere unabhängige Sicherheitskontrollen wie EDR, SIEM, Netzwerksegmentierung, Identitäts- und Zugriffsmanagement sowie E-Mail-/Web-Filterung in der gesamten Infrastruktur. Dieser mehrschichtige Ansatz hilft dabei, Bedrohungen frühzeitig zu erkennen und zu neutralisieren und so den potenziellen Schaden zu minimieren.

Überblick behalten

Eine Protokollierung, Asset-Transparenz und ein kontinuierliches Monitoring der Systems sind unerlässlich, um Bedrohungen wie ClickFix zu erkennen und darauf zu reagieren. Diese Funktionen bieten einen ganzheitlichen Überblick über das Netzwerk und erleichtern die Identifizierung von Anomalien, die einen bevorstehenden Angriff signalisieren können. Ein konsequentes Monitoring des Endpunkt- und Netzwerkverkehrs kann helfen, verdächtige Verhaltensweisen zu erkennen.

Unternehmen müssen über einen gut definierten Incident Response-Plan verfügen, um sicherzustellen, dass sie schnell und effektiv auf Sicherheitsvorfälle reagieren können. Ebenso wichtig ist die Durchführung regelmäßiger Übungen zur Reaktion auf sicherheitsrelevante Vorfälle. Diese Übungen tragen dazu bei, Lücken in der Reaktionsstrategie aufzudecken und die Benutzer bei der Erkennung sowie der richtigen Reaktion zu befähigen.

Weitere Informationen zum Thema:

datensicherheit.de, 26.03.2025

2024/2025: Alle 14 Sekunden ein Cyber-Angriff auf Unternehmen

Logpoint

ClickFix: Another Deceptive Social Engineering Technique

Aktuelles, Experten, Veranstaltungen - Mai 24, 2026 0:48 - noch keine Kommentare

Digitale Souveränität: Europa erneuert seine Cloud-Infrastruktur für 180 Millionen Euro

weitere Beiträge in Experten

- GITEX AI EUROPE: Vom 30. Juni bis 1. Juli 2026 in zweiter Auflage in Berlin

- Mehr als 70.000 Unterschriften: Digitalcourage übergab Petition für Recht auf Leben ohne Digitalzwang

- Laut GoTo-Studie verlässt sich fast die Hälfte der Beschäftigten zu stark auf KI

- KI-Einsatz: Erfolgsfaktoren zum Erkenntnisgewinn für Führungskräfte

- NIS-2 und eIDAS-Update im Fokus: TeleTrusT-Podcast mit Tim Golly, Markus Schuster und Carsten Vossel

Aktuelles, Branche - Mai 23, 2026 0:58 - noch keine Kommentare

Streaming-Dienste als Einfallstor: Cyberkrimineller Missbrauch privater Credentials für Credential-Stuffing-Angriffe auf Unternehmen

weitere Beiträge in Branche

- KI-basierte Cyberbedrohungen: KMU bisher meist nicht vorbereitet

- Menschliches Verhalten weiterhin kritische Schwachstelle der Cybersicherheit

- Signal-Affäre: Klassische IT-Support-Phishing-Attacken auf Bundestagsabgeordnete

- Fokussierte Wahrnehmung: Physische Abhörbedrohung im Schatten der Cybersecurity-Debatte zu oft vernachlässigt

- Erstmals seit Jahren: Anzahl der pro Person verwalteten Passwörter sinkt laut NordPass-Studie

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren