Aktuelles, Branche - geschrieben von cp am Donnerstag, März 27, 2025 9:23 - noch keine Kommentare

Ransomware-Gruppe RansomHub übernimmt kriminelles Erbe von LockBit & Co.

ESET Forscher decken Verbindungen zwischen rivalisierenden Gruppen auf / Neue Angriffs-Werkzeuge im Umlauf

[datensicherheit.de, 27.03.2025] Der IT-Sicherheitshersteller ESET veröffentlicht heute eine umfassende Analyse zur aktuellen Ransomware-Landschaft. Im Zentrum steht die Gruppe RansomHub, die sich innerhalb kürzester Zeit zur dominierenden Kraft unter den sogenannten Ransomware-as-a-Service (RaaS)-Anbietern entwickelt hat. RansomHub trat anscheinend in Erscheinung, nachdem internationale Strafverfolgungsmaßnahmen die Aktivitäten der früheren „Marktführer“ LockBit und BlackCat weitgehend zum Erliegen brachten.

Die Forschungsergebnisse wurden auf der diesjährigen ESET World präsentiert.

„2024 markierte gleich zwei Wendepunkte – der Niedergang der beiden größten Ransomware-Gruppen und ein Rückgang der Lösegeldzahlungen um rund 35 Prozent“, so ESET Forscher Jakub Souček, der die Untersuchungen leitet. „Gleichzeitig stieg jedoch die Zahl öffentlich gemeldeter Opfer um 15 Prozent. Ein Großteil davon geht auf das Konto von RansomHub.“

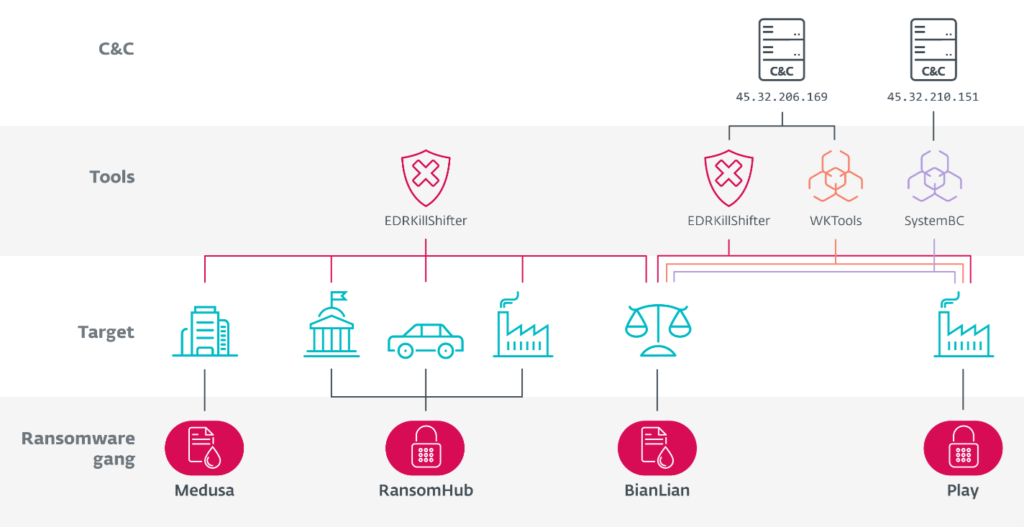

Schematischer Überblick über die Verbindungen zwischen Medusa, RansomHub, BianLian und Play , Bild: ESET

EDR-Killer: Maßgeschneidertes Tool gegen Sicherheitssoftware im Einsatz

Eine zentrale Rolle spielt ein gefährliches, besonders perfides Tool: EDRKillShifter. Dabei handelt es sich um einen sogenannter EDR-Killer (Endpoint-Detection-&-Response), der gezielt Sicherheitslösungen auf kompromittierten Rechnern ausschaltet. Hierzu missbraucht die Schadsoftware einen fehlerhaften Treiber im System des Zielgeräts. Unternehmen, die ESET Lösungen nutzen, sind vor solchen EDR-Killern sicher.

EDRKillShifter – Werkzeug wurdevon RansomHub selbst entwickelt

Entwickelt wurde das Werkzeug von RansomHub selbst, was eine Seltenheit im Bereich der RaaS-Angebote ist. Es wird den Partnern der Gruppe bereitgestellt, um Sicherheitsmaßnahmen gezielt auszuhebeln. Laut ESET findet der EDRKillShifter mittlerweile auch in Angriffen anderer Ransomware-Gruppen wie Play, Medusa und BianLian Verwendung.

Die Verbindung zwischen diesen Gruppen ist ein brisanter Befund. „Es ist bekannt, dass einige Affiliates – also Partner, die im Auftrag der Betreiber arbeiten – gleichzeitig für mehrere Gangs aktiv sind. Dass sie intern entwickelte Tools gruppenübergreifend einsetzen, zeigt: Selbst in der Welt der Ransomware gibt es keine vollständige Abschottung“, so Souček weiter.

Ransomware als Geschäft – mit ungewöhnlichen Geschäftsmodellen

Wie jede aufstrebende RaaS-Gruppe mussten auch in diesem Fall Partnerangeworben werden, die die Dienste der Gruppe anmieten. Die Gruppe rekrutierte seine ersten Partner Anfang 2024 über das russischsprachige RAMP-Forum, nur acht Tage bevor die ersten Opfer gemeldet wurden. Auffällig: Partner dürfen die gesamte Lösegeldsumme behalten – lediglich eine freiwillige Beteiligung von zehn Prozent wird an die Entwickler erwartet. Ein Vertrauensmodell, das in der Cybercrime-Szene als ungewöhnlich gilt.

Ungewöhnlich ist zudem, dass einzelne Akteure von RansomHub gleichzeitig für drei rivalisierende Banden arbeiten: Play, Medusa und BianLian. Eine plausible Erklärung hierfür ist, dass vertrauenswürdige Mitglieder von Play und BianLian nebenbei mit anderen Gruppen wie RansomHub zusammenarbeiten und dabei Werkzeuge, die sie dort erhalten, auch für ihre eigenen Angriffe verwenden.

Angriffe auf Ziele in Russland, Nordkorea, China und Kuba sind bei RansomHub untersagt – ein Muster, das auf politische Rücksichten oder geografische Ursprünge hinweist. ESET sieht in RansomHub keinen bloßen Nachfolger von LockBit, sondern einen neuen Schlüsselakteur, der das Machtgefüge im Ransomware-Markt neu ordnet – mit eigener Toolentwicklung, aggressiver Partnerpolitik und zunehmender Sichtbarkeit.

Weitere Informationen zum Thema:

welivesecurity by ESET

RansomHubs EDRKillShifter: Ein Werkzeug geht auf Reisen

Aktuelles, Experten, Studien - Apr. 29, 2026 0:42 - noch keine Kommentare

Ransomware-Hotspot: Deutschland als Top-Ziel für Erpresser

weitere Beiträge in Experten

- Digitale Hygiene: ERGO empfiehlt Routinen zur Stärkung der Datensicherheit

- Schlechte Noten von IT-Entscheidern: Zwischenbilanz zu einem Jahr Schwarz-Rote Digitalpolitik

- Studie von Red Hat: Deutsche Unternehmen abhängig von globalen KI-Anbietern

- Kinder- und Jugendschutz in der digitalen Welt: Bitkom-Kommentar zur Bestandsaufnahme der Expertenkommission

- Wettbewerbsvorteil für Unternehmen: Digitale Transformation mit KI muss vorangebracht werden

Aktuelles, Branche - Apr. 30, 2026 0:23 - noch keine Kommentare

FTAPI gibt CRA-Tipps für KMU: Cyber Resilience Act oft ein Buch mit 7 Siegeln

weitere Beiträge in Branche

- Sicherheitsmanagement der Digitalen Angriffsfläche: Ganzheitliche Transparenz und kontinuierliche Kontrolle

- BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

- KI-Resilienz: compacer stellt Unternehmen Checkliste mit 5 Schritten bereit

- Phishing-Bedrohung: Geopolitische Krisen als Aufhänger für Hacker-Attacken

- Getrenntes IT- und OT-Monitoring größter operativer Blinder Fleck

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren