Aktuelles, Experten, Veranstaltungen - geschrieben von dp am Freitag, Februar 28, 2025 0:34 - noch keine Kommentare

4. Regensburger Cybersecurity Kongress: Bewusstsein für Notwendigkeit von Maßnahmen gegen Cybercrime stärken

Zunehmende Technisierung des Manufacturings erzeugt neue Cyber-Angriffsvektoren

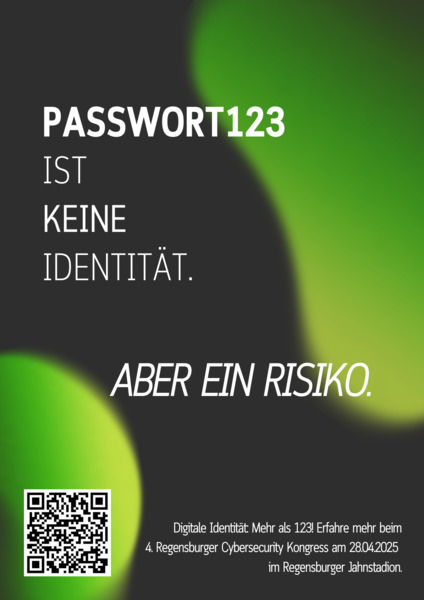

[datensicherheit.de, 28.02.2025] Das Einloggen mit dem Passwort „123456“ gilt zum Schrecken von IT-Experten immer noch als ein geläufiges Verfahren. „Und es ist immer noch schlecht!“ Die zunehmende Technisierung des Manufacturings erzeuge neue Angriffsvektoren. Der IT-Sicherheitscluster e.V. widmet sich daher 2025 nach eigenen Angaben den Facetten digitaler Identitäten sowie der „Operational Technology“ (OT) und zudem den Konsequenzen für die Cyber-Sicherheit.

Abbildung: IT-Sicherheitscluster e.V.

Der IT-Sicherheitscluster e.V. lädt zum 28.04.2025 ins Regensburger Jahnstadion ein

Es gilt, das Bewusstsein für die Notwendigkeit von Maßnahmen gegen Cybercrime zu stärken

Der „4. Regensburger Cybersecurity Kongress“ soll demnach das Bewusstsein stärken für die Notwendigkeit von Maßnahmen gegen Cybercrime – einerseits durch Fachexpertise, andererseits durch die Einbindung der regionalen Wirtschaft und überregionaler Akteure.

Der Kongress finde in bewährter Partnerschaft mit dem Amt für Wirtschaft und Wissenschaft der Stadt Regensburg, dem Polizeipräsidium Oberpfalz sowie der Industrie- und Handelskammer Regensburg für Oberpfalz/Kelheim und der Handwerkskammer Niederbayern-Oberpfalz statt.

4. Regensburger Cybersecurity-Kongress – Save the Date!

„4. Regensburger Cybersecurity-Kongress“

Montag, 28. April 2025, 9.00 bis 17.00 Uhr

Agenda folgt!

Jahnstadion Regensburg

Franz-Josef-Strauß-Allee 22

93053 Regensburg

Online-Anmeldung erforderlich (s.u.), Teilnahme kostenlos.

Zur Anmeldung:

IT-Sicherheitscluster e.V. auf eveeno

4. Regensburger Cybersecurity-Kongress – Save the Date / Montag, 28. Apr. 2025 von 09:00 bis 17:00 / Regensburg

datensicherheit.de, 10.02.2025

Vorankündigung des IT-Sicherheitscluster e.V.: 4. Regenburger Cybersecurity-Kongress am 28. April 2025 / Der IT-Sicherheitscluster e.V. empfiehlt bereits jetzt Anmeldung – Agenda folgt

Aktuelles, Experten - Mai 6, 2026 0:03 - noch keine Kommentare

DSGVO-Verstoß der BVG: Berliner Datenschutzbeauftragte verwarnt Berliner Verkehrsbetriebe

weitere Beiträge in Experten

- Berliner KI-Forschung: BIFOLD Day 2026 im neuen Zuhause

- Open Data Hub Day: Über das Potenzial offener Daten am 15. Mai 2026 im NOI Techpark Bozen

- KIT-Frühwarnsystem für Biodiversität: Akustische Erfassung von Naturräumen mit Smartphone-App

- Identify Me: BKA meldet Identifizierung eines weiteren Opfers

- Physical AI auf dem Vormarsch: KI wirkt in die reale Welt hinein

Aktuelles, Branche - Mai 6, 2026 0:07 - noch keine Kommentare

IT im Spannungsfeld zwischen Effizienz und Resilienz: Ganzheitliches Lieferketten-Management als Vorbild

weitere Beiträge in Branche

- Cyberresilienz: Echtzeiteinblick in das Netzwerk für zentralisierte IT-Teams

- Deepfakes: Laut BSI-Bericht überschätzen Nutzer eigene Fähigkeit zur Erkennung

- World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren