Aktuelles, Branche - geschrieben von dp am Montag, Mai 31, 2021 15:53 - noch keine Kommentare

CVE-2020-15782: Schwerwiegende Schwachstelle bei Siemens-Steuerungen entdeckt

Ausnutzung der Schwachstelle hätte Angreifern Fernzugriff auf Industrieanlagen ermöglicht

[datensicherheit.de, 31.05.2021] Das Claroty Research Team hat nach eigenen Angaben eine „schwerwiegende“ Sicherheitslücke (CVE-2020-15782) zur Umgehung des Speicherschutzes speicherprogrammierbarer Steuerungen (SPS) von Siemens (SIMATIC S7-1200 und S7-1500) identifiziert und gemeldet.

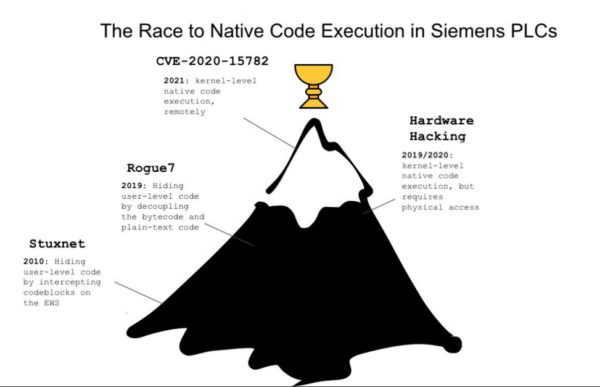

Abbildung: Claroty

Claroty Research Team: Entwicklung der Angriffe auf Siemens-Steuerungen

Missbrach möglich: Schwachstelle auf Steuerungen mit deaktiviertem Zugriffsschutz

Angreifer könnten diese Schwachstelle auf Steuerungen mit deaktiviertem Zugriffsschutz missbrauchen, um Lese- und Schreibzugriff zu erlangen und aus der Ferne bösartigen Code auszuführen. Siemens habe bereits die Firmware der betreffenden Geräte aktualisiert und entsprechende Hinweise für seine Kunden veröffentlicht.

Den Nutzern werde dringend geraten, ihre Systeme entsprechend zu aktualisieren. Bislang gebe es keine Hinweise darauf, dass die Sicherheitslücke bereits ausgenutzt wurde.

Über die Schwachstelle wäre es möglich, die SPS-Sandbox in den SPS-CPUs von Siemens zu umgehen

Die Ausführung von nativem Code auf einem industriellen Steuerungssystem wie einer speicherprogrammierbaren Steuerung (SPS) sei ein Ziel, welches nur relativ wenige hochqualifizierte Angreifer bislang erreicht hätten. Diese komplexen Systeme verfügten über zahlreiche In-Memory-Schutzmechanismen, die überwunden werden müssten, damit ein Angreifer nicht nur den Code ausführen kann, sondern auch unentdeckt bleibt.

Um diese Ebene der Code-Ausführung zu erreichen, sei bislang ein physischer Zugang oder Techniken, die auf Engineering-Workstations und andere Verbindungen zur SPS abzielten, nötig gewesen. „Durch die entdeckte Schwachstelle ist es jedoch möglich, die SPS-Sandbox in den SPS-CPUs von Siemens zu umgehen und so nativen Code in geschützten Speicherbereichen auszuführen“, warnt Claroty.

Offenlegung der Schwachstelle Resultat der bestehenden Partnerschaft zwischen Siemens und Claroty

Die Offenlegung der Schwachstelle sei ein Resultat der bestehenden Partnerschaft zwischen Siemens und Claroty. Deren enge Abstimmung habe den Austausch von technischen Details, Angriffstechniken und Ratschlägen zur Schadensbegrenzung umfasst:

Diese hätten dazu beigetragen, dass die Patches im aktuellen Update von Siemens verfügbar seien. „Beide Unternehmen raten den Anwendern dringend die Durchführung eines Updates, da es sich um eine kritische Sicherheitslücke handelt.“

Weitere Informationen zum Thema:

Siemens Security Advisory by Siemens ProductCERT, 28.05.2021

SSA-434534: Memory Protection Bypass Vulnerability in SIMATICS7-1200 and S7-1500 CPU Families

Aktuelles, Branche, Gastbeiträge - Apr. 30, 2026 17:46 - noch keine Kommentare

Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

weitere Beiträge in Experten

- Ransomware-Hotspot: Deutschland als Top-Ziel für Erpresser

- Digitale Hygiene: ERGO empfiehlt Routinen zur Stärkung der Datensicherheit

- Schlechte Noten von IT-Entscheidern: Zwischenbilanz zu einem Jahr Schwarz-Rote Digitalpolitik

- Studie von Red Hat: Deutsche Unternehmen abhängig von globalen KI-Anbietern

- Kinder- und Jugendschutz in der digitalen Welt: Bitkom-Kommentar zur Bestandsaufnahme der Expertenkommission

Aktuelles, Branche, Studien - Mai 1, 2026 0:34 - noch keine Kommentare

World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

weitere Beiträge in Branche

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- FTAPI gibt CRA-Tipps für KMU: Cyber Resilience Act oft ein Buch mit 7 Siegeln

- Sicherheitsmanagement der Digitalen Angriffsfläche: Ganzheitliche Transparenz und kontinuierliche Kontrolle

- BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren