Aktuelles, Experten - geschrieben von dp am Freitag, Oktober 20, 2023 21:50 - noch keine Kommentare

Weg in die Basis-Absicherung: BSI-Checklisten für Kommunen

BSI bietet ersten wesentlichen Schritt in Richtung systematischer Informationssicherheit

[datensicherheit.de, 20.10.2023] Cyber-Angriffe auf Kommunen haben laut einer aktuellen Meldung des Bundesamts für Sicherheit in der Informationstechnik (BSI) jüngst wiederholt zu weitreichenden Folgen für die Betroffenen geführt: „Auch Bürgerinnen und Bürger sind mittelbar von den Folgen erfolgreicher Cyber-Angriffe auf Kommune betroffen, etwa durch fehlende staatliche Dienstleistungen.“ Das BSI bietet demnach Kommunen nun einen unkomplizierten und ressourcenschonenden Einstieg in den etablierten IT-Grundschutz des BSI.

Abbildung: BSI

WiBA: Weg in die Basis-Absicherung

Kommunen können mit BSI-Checklisten mittels Prüffragen und zugehörigen Hilfsmittel dringlichste Maßnahmen selbst identifizieren und umsetzen

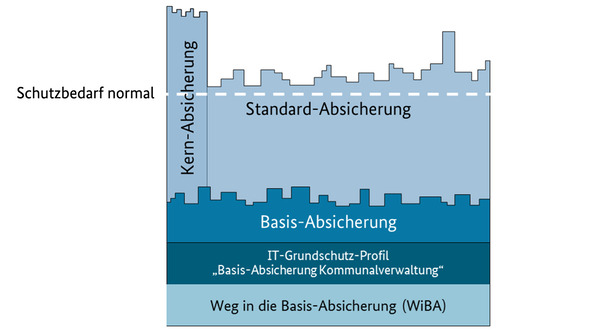

Mit dem „Weg in die Basis-Absicherung“ (WiBA) könnten Kommunen anhand von Checklisten mit einfachen Prüffragen und zugehörigen Hilfsmittel die dringlichsten Maßnahmen selbst identifizieren und umsetzen. So könne ein erster, aber wesentlicher Schritt in Richtung systematischer Informationssicherheit erfolgen.

BSI-Checklisten für fundamental Sicherheitsanforderungen relevanter Bereiche der Informationssicherheit

Die Checklisten deckten fundamentale Sicherheitsanforderungen für relevante Bereiche der Informationssicherheit ab, welche bei der Absicherung vorrangig betrachtet und tatsächlich umgesetzt werden müssten. Dazu gehörten technisch orientierte Checklisten wie beispielsweise Serversysteme oder Backups, aber auch organisatorisch orientierte wie Vorbereitung für IT-Sicherheitsvorfälle.

BSI möchte Hürde zur Umsetzung anerkannter Standards der Informationssicherheit senken

Ziel des WiBA sei es, die Hürde zur Umsetzung von anerkannten Standards der Informationssicherheit, insbesondere des IT-Grundschutzes, zu verringern. Mit dem neuen Einstiegslevel könnten Kommunen ein Schutzniveau aufbauen, welches sie im Anschluss nahtlos zum IT Grundschutz-Profil „Basis-Absicherung Kommunalverwaltung“ weiterentwickeln könnten.

Weitere Informationen zum Thema:

Bundesamt für Sicherheit in der Informationstechnik

Weg in die Basis-Absicherung (WiBA)

Aktuelles, Experten - Mai 6, 2026 0:03 - noch keine Kommentare

DSGVO-Verstoß der BVG: Berliner Datenschutzbeauftragte verwarnt Berliner Verkehrsbetriebe

weitere Beiträge in Experten

- Berliner KI-Forschung: BIFOLD Day 2026 im neuen Zuhause

- Open Data Hub Day: Über das Potenzial offener Daten am 15. Mai 2026 im NOI Techpark Bozen

- KIT-Frühwarnsystem für Biodiversität: Akustische Erfassung von Naturräumen mit Smartphone-App

- Identify Me: BKA meldet Identifizierung eines weiteren Opfers

- Physical AI auf dem Vormarsch: KI wirkt in die reale Welt hinein

Aktuelles, Branche - Mai 6, 2026 0:07 - noch keine Kommentare

IT im Spannungsfeld zwischen Effizienz und Resilienz: Ganzheitliches Lieferketten-Management als Vorbild

weitere Beiträge in Branche

- Cyberresilienz: Echtzeiteinblick in das Netzwerk für zentralisierte IT-Teams

- Deepfakes: Laut BSI-Bericht überschätzen Nutzer eigene Fähigkeit zur Erkennung

- World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren