Aktuelles, Branche, Studien - geschrieben von dp am Mittwoch, August 28, 2019 23:00 - noch keine Kommentare

Avast: Schadsoftware Retadup erfolgreich gestoppt

Gemeinsam mit französischen Behörden 850.000 vom Computerwurm Retadup verursachte Infektionen neutralisiert

[datensicherheit.de, 28.08.2019] In Zusammenarbeit mit der französischen Nationalgendarmerie und dem FBI hat das Sicherheitsunternehmen Avast nach eigenen Angaben „eine sich global ausbreitende Infektionswelle gestoppt“ – der Wurm „Retadup“ hatte demnach weltweit Software zum Schürfen von Kryptowährung, Ransomware und eine Software zum Diebstahl von Passwörtern auf PCs verbreitet. Insgesamt seien 850.000 Infektionen gezählt worden. Größere Schäden in Deutschland und Europa hätten die Spezialisten von Avast mit den Behörden jedoch verhindern können. Dieser Fall zeige anschaulich, welche einschlägigen Erfolge privatwirtschaftliche Software-Unternehmen und Behörden im Kampf gegen Cyber-Kriminalität durch eine enge Zusammenarbeit erzielen könnten.

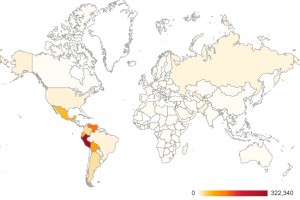

Retadup-Befall weltweit: Lateinamerika im Fokus

Hunderttausende Windows-Rechner – vorwiegend in Lateinamerika – infiziert

Avast habe das „Cybercrime Fighting Centre“ (C3N) der französischen Nationalgendarmerie bei der Bekämpfung eines bösartigen Wurms unterstützt. Der Computerschädling habe zuvor Hunderttausende von „Windows“-Rechnern weltweit – und vorwiegend in Lateinamerika – infiziert.

Der Wurm, bekannt als „Retadup“, habe eine bösartige Software zum Schürfen von Kryptowährungen und in Einzelfällen die „Stop“-Ransomware und die „Arkei“-Passwort-Diebstahl-Software an die Computer seiner Opfer verteilt.

Bislang hätten Avast und die französischen Behörden zusammen 850.000 Infektionen von „Retadup“ neutralisiert, und der bösartige „Command and Control“-Server (C&C) wurde durch einen Desinfektions-Server ersetzt, „der die Malware unschädlich gemacht hat“.

Bösartige LNK-Dateien auf verbundene Laufwerke abgelegt

Während seiner Analyse habe das „Avast-Threat-Intelligence-Team“ entdeckt, „dass sich ,Retadup‘ in erster Linie verbreitet, indem es bösartige LNK-Dateien auf verbundene Laufwerke ablegt, in der Hoffnung, dass die Anwender die bösartigen Dateien mit anderen Nutzern teilen werden“.

Die LNK-Datei werde unter dem gleichen Namen wie ein bereits vorhandener Ordner erstellt, an den ein Text wie „Copy fpl.lnk“ angehängt werde. Auf diese Weise solle der Nutzer getäuscht werden – „während dieser davon ausgeht, dass er seine eigene Dateien öffnet, infiziert er sich in Wirklichkeit mit Malware“. Die LNK-Datei führe dann das bösartige Skript von „Retadup“ aus.

„Die Cyber-Kriminellen hinter ,Retadup‘ hatten die Möglichkeit, beliebige Malware auf Hunderttausenden von Computern weltweit auszuführen“, berichtet Jan Vojtěšek, „Junior Reverse Engineer“ bei Avast. Ihre eigenen Hauptziele seien es gewesen, „sie zum einen daran zu hindern, destruktive Malware in großem Stil auszuführen“, so Vojtěšek, und zum anderen wollten sie unterbinden, „dass die Cyber-Kriminellen die infizierten Computer zu weiteren Straftaten nutzen können“.

C&C-Infrastruktur von Retadup hauptsächlich in Frankreich

Bei der Analyse von „Retadup“ habe das „Avast-Threat-Intelligence-Team“ einen Designfehler im C&C-Protokoll identifiziert, „der die Entfernung der Malware von den Computern der Opfer mit der Übernahme des C&C-Servers ermöglichte“. Da sich die C&C-Infrastruktur von „Retadup“ hauptsächlich in Frankreich befunden habe, „kontaktierte das Team Ende März das C3N der französischen Nationalgendarmerie, um ihre Ergebnisse mitzuteilen“.

Am 2. Juli 2019 habe C3N den bösartigen C&C-Server durch einen vorbereiteten Desinfektions-Server ersetzt, der verbundene „Retadup“-Instanzen sich selbst habe zerstören lassen.

„Kaum war dieser aktiv, verbanden sich mehrere tausend Bots mit ihm, um Befehle vom Server einzuholen. Der Desinfektions-Server reagierte darauf und desinfizierte sie, indem er den Designfehler des C&C-Protokolls verwendete.“ Dies habe es ermöglicht, „Retadup“ unschädlich zu machen und alle Nutzer – nicht nur jene von Avast – davor zu schützen, „ohne dass die Computernutzer selbst aktiv werden mussten“.

Am 8. Juli 2019 hatten Malware-Autoren keine Kontrolle mehr über -Bots

Einige Teile der C&C-Infrastruktur hätten sich auch in den USA befunden. „Die französischen Behörden alarmierten das FBI, das sie abschaltete, und am 8. Juli 2019 hatten die Malware-Autoren keine Kontrolle mehr über die Malware-Bots.“

Da es in der Verantwortung des C&C-Servers gelegen habe, den Bots Aufträge zum Schürfen von Kryptowährungen zu erteilen, habe keiner der Bots neue Befehle erhalten, die nach diesem Vorgang hätten ausgeführt werden sollen. „Das bedeutete, dass die Malware-Autoren die Rechenleistung ihrer Opfer nicht mehr nutzen und keinen finanziellen Gewinn mehr mit dem Schürfen erzielten konnten.“

Mit „Retadup“ infizierte Computer hätten eine ganze Reihe von Informationen an den C&C-Server geschickt. Die französische Gendarmerie habe dem Avast-Team partiellen Zugang für einen Snapshot des Servers gegeben, „so dass es einige zusammenfassende Informationen über die Opfer von ,Retadup‘ erhalten konnte“.

Insgesamt 850.000 individuelle Retadup-Infektionen neutralisiert

„Die interessanteste Informationen waren die genaue Anzahl der Infektionen und deren geographische Verteilung. Bis heute wurden insgesamt 850.000 individuelle ,Retadup‘-Infektionen neutralisiert, die überwiegende Mehrheit davon in Lateinamerika“, so Vojtěšek. Über 85 Prozent der Opfer von „Retadup“ hätten keine Antivirensoftware von Drittanbietern installiert.

„Einige hatten diese auch deaktiviert, was sie völlig anfällig für den Wurm machte. Darüber hinaus haben sie die Infektion unbemerkt weiterverbreitet. Da wir normalerweise nur unsere eigenen Nutzer schützen können, war es für uns sehr spannend, dass wir in diesem Fall auch den Rest der Welt vor Malware in einer solchen Dimension schützen konnten.“

Der Snapshot des C&C-Servers ermöglichte es Avast nach eigenen Angaben auch, Einblick in die Werte der Kryptowährungen zu bekommen, „die die Cyber-Kriminellen hinter ,Retadup‘ vom 15. Februar 2019 bis 12. März 2019 in einem Kryptowallet erbeutet haben: Die Malware-Autoren haben 53,72 XMR (rund 4.500 USD am 19. August 2019) während des halben Monats, in dem die Wallet-Adresse aktiv war, geschürft“. Das „Threat Intelligence-Team“ sei der Ansicht, dass sie möglicherweise weitere Gewinne an andere Adressen geschickt hätten, „so dass die tatsächlichen Gewinne wahrscheinlich höher waren“.

Liste der „Top 15 Länder“

Laut Avast wurden in folgenden Ländern „Retadup“ auf PCs neutralisiert (zwischen dem 2. Juli 2019 und 19. August 2019):

- Peru: 322.340

- Venezuela: 130.469

- Bolivien: 83.858

- Ecuador: 64,466

- Mexiko: 57,527

- Kolumbien: 27.646

- Argentinien: 23.671

- Kuba: 14.785

- Guatemala: 12.940

- Israel: 11.337

- Usbekistan: 8.944

- Vereinigte Staaten von Amerika: 8.349

- Brasilien: 7.324

- Russland: 6.520

- Madagaskar: 5.545

Weitere Informationen zum Thema:

DECODED avast.io, Jan Vojtěšek, 28.08.2019

Putting an end to Retadup: A malicious worm that infected hundreds of thousands

datensicherheit.de, 12.07.2019

Number Finder: Avast warnt vor Android-App

Aktuelles, Experten - Mai 3, 2026 0:39 - noch keine Kommentare

Identify Me: BKA meldet Identifizierung eines weiteren Opfers

weitere Beiträge in Experten

- Physical AI auf dem Vormarsch: KI wirkt in die reale Welt hinein

- eco-Kommentar zu den Eckpunkten des Digitalhaushalts der Bundesregierung

- VDE-Plädoyer für hocheffiziente Rechenzentren zur Stärkung der Digitalindustrie in Deutschland

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- Ransomware-Hotspot: Deutschland als Top-Ziel für Erpresser

Aktuelles, Branche, Studien - Mai 1, 2026 0:34 - noch keine Kommentare

World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

weitere Beiträge in Branche

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- FTAPI gibt CRA-Tipps für KMU: Cyber Resilience Act oft ein Buch mit 7 Siegeln

- Sicherheitsmanagement der Digitalen Angriffsfläche: Ganzheitliche Transparenz und kontinuierliche Kontrolle

- BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren