Aktuelles, Branche - geschrieben von dp am Mittwoch, April 24, 2024 20:33 - noch keine Kommentare

DDoS-Attacken: Check Point warnt vor neue Wellen

Beispielhafte Meldung dreier neuer, aggressiver DDoS-Wellen

[datensicherheit.de, 24.04.2024] Check Point warnt in einer aktuellen Stellungnahme abermals vor DDoS-Attacken und meldet beispielhaft drei neue, aggressive -Wellen: „Wellenartige DDoS-Angriffe haben seit dem Beginn des Krieges zwischen Russland und der Ukraine an Häufigkeit und Raffinesse zugenommen und werden sowohl von staatlich gesponserten Akteuren als auch von ,Hacktivisten’ durchgeführt, die Botnets und modernste Tools einsetzen.“ Diese Cyber-Kriminellen entwickelten sich ständig weiter und nutzten fortschrittliche Techniken, um Schwachstellen auszunutzen, was die Angriffsfläche für Unternehmen weltweit vergrößere.

Massive Layer-7-Web-DDoS-Attacken mit groß angelegten Angriffen auf der Netzwerkebene (L3/4) kombiniert

Check Point® Software Technologies Ltd. hat nun nach eigenen Angaben „eine steigende Anzahl von Vorfällen beobachtet, bei denen massive Layer-7-Web-DDoS-Angriffe mit groß angelegten Angriffen auf der Netzwerkebene (L3/4) kombiniert werden“.

Derartig ausgeklügelte Angriffe zeichneten sich durch ihre Hartnäckigkeit und Dauer aus. Sie umfassten koordinierte Angriffe über mehrere Vektoren der Netzwerk- und Anwendungsebene. Anhand der folgenden von Check Point beobachteten Beispiele lasse sich ein Bild der aktuellen Bedrohungslage skizzieren.

1. Beispiel für abgewehrte DDoS-Tsunami-Angriffe: Nationalbank in EMEA-Region

Eine große Nationalbank mit Sitz in der EMEA-Region sei innerhalb weniger Tage mit mindestens zwölf separaten Angriffswellen konfrontiert gewesen – in der Regel zwei bis drei pro Tag. „Um darzustellen, wie massiv die Angriffe ausfielen, empfiehlt sich die Heranziehung des RPS (Request per Second). RPS ist ein wichtiger Parameter für die Bewertung von Schwere, Auswirkungen und Umfang von DDoS-Angriffen und bezeichnet die Anzahl der Anfragen pro Sekunde.“

Bei dieser Bank überschritten demnach mehrere Angriffswellen die Schwelle von einer Million RPS. „Eine erreichte einen Spitzenwert von fast drei Millionen RPS. Zum Vergleich: Diese Bank hat normalerweise einen Datenverkehr von weniger als 1.000 RPS.“

Gleichzeitig hätten die Angreifer mehrere volumetrische Angriffe auf der Netzwerkebene mit über 100 Gbit/s gestartet. Bei diesen Angriffen sei eine Vielzahl unterschiedlicher Angriffsvektoren verwendet worden, darunter HTTPS-Flood, UDP-Fragmentierungsangriffe, TCP-Handshake-Verletzungen, SYN-Floods und mehr.

2. Beispiel: DDoS-Angriffswelle auf Versicherungsgesellschaft

Eine Versicherungsgesellschaft sei innerhalb weniger Tage mit mehreren groß angelegten Angriffswellen konfrontiert worden, wobei mehrere Wellen Spitzenwerte von über einer Million RPS erreicht hätten. „Die größte dieser Wellen erreichte 2,5 Millionen Anfragen pro Sekunde. Der typische Datenverkehr für das Unternehmen liegt bei mehreren hundert Anfragen pro Sekunde, so dass diese Angriffe die Anwendungsinfrastruktur bei Weitem überfordern würden.“

Darüber hinaus hätten die Angreifer einige der Angriffswellen mit volumetrischen Angriffen auf der Netzwerkebene kombiniert, „die über 100 Gbit/s erreichten“. Die Angriffe hätten ausgeklügelte Angriffsvektoren wie Web-DDoS-Tsunami-Angriffe (HTTP/S-Floods), DNS-Floods, DNS-Verstärkungsangriffe, UDP-Floods, UDP-Fragmentierungsangriffe, NTP-Floods, ICMP-Floods und mehr umfasst.

Einer der Angriffe sei z.B. mit mehreren Wellen über einen Zeitraum von drei Stunden erfolgt, wobei mehrere Spitzen den Schwellenwert von einer Million Anfragen pro Sekunde (RPS) erreicht hätten und einige über 2,5 Millionen RPS gestiegen seien.

3. Beispiel für DDoS-Attacken: Europäisches Telekommunikationsunternehmen

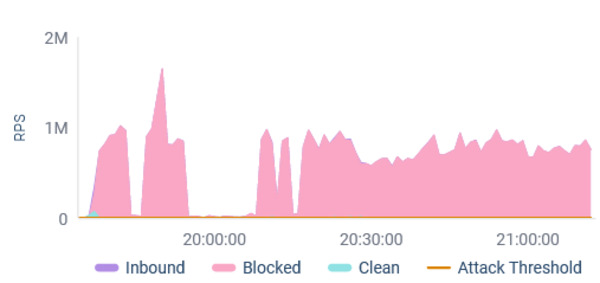

Abbildung: Check Point

Visuelle Darstellung eines Angriffs mit einer Spitzenwelle von über 1,5 Millionen RPS

Ein europäisches Telekommunikationsunternehmen sei wiederholt das Ziel staatlich unterstützter Angriffsgruppen gewesen. „In dieser Woche wurde es mit einer anhaltenden Web-DDoS-Attacke von etwa einer Million RPS fast ununterbrochen für zwei Stunden angegriffen, wobei der Spitzenverkehr 1,6 Mio. RPS erreichte.“

Schutz vor aggressiven DDoS-Wellen

Moderne DDoS-Angriffsprofile hätten sich weiterentwickelt und kombinierten mehrere Vektoren, um sowohl die Netzwerk- als auch die Anwendungsebene anzugreifen. Diese ausgeklügelten Angriffe nutzten Verschlüsselung und innovative Techniken wie dynamische IP-Adressierung, um legitimen Datenverkehr zu imitieren, „was sie äußerst effektiv und schwer zu erkennen macht“. Herkömmliche Abwehrmethoden seien oft unzureichend, insbesondere bei Angriffen auf Layer 7, da sie verschlüsselten Datenverkehr nicht effektiv untersuchen könnten.

Eine „cloud“-basierte, automatisierte DDoS-Abwehrinfrastruktur sei daher unabdinglich. Sie zeichne sich dadurch aus, dass sie vielschichtige Angriffe dieser Art nahtlos abfange und Unterbrechung der Arbeitsprozesse verhindere. Da die Bedrohungen sehr vielfältig ausfielen, brauche es daher bestenfalls eine Reihe automatisierter Schutzmodule.

Diese neue Welle von Cyber-Bedrohungen unterstreiche die Notwendigkeit adaptiver und umfassender Verteidigungsstrategien, „die solche Angriffe antizipieren und entschärfen können, um ununterbrochene Dienste und den Schutz kritischer Infrastrukturen zu gewährleisten“.

Weitere Informationen zum Thema:

CHECK POINT, 23.04.2024

Protecting Against DDoS Tsunami Attacks

datensicherheit.de, 25.03.2024

Hacktivisten: Erfolgreiche DDoS-Attacken stärken Fan-Basis im CyberSpace / Zunahme des Hacktivismus im Namen von Ideologien und politischen Zielen

datensicherheit.de, 24.02.2023

DDoS-Attacken: Tipps zum Erkennen und Abwehren / Patrycja Schrenk erläutert, wie DDoS-Attacken erkannt werden können, und welche Möglichkeiten es zur Abwehr gibt

Aktuelles, Experten - Apr. 25, 2026 0:28 - noch keine Kommentare

Speicherung von IP-Adressen: Bitkom begrüßt prinzipiell Gesetzentwurf und fordert Nachschärfung

weitere Beiträge in Experten

- Nutzer-Umfrage: Fast 50 Apps durchschnittlich auf jedem Smartphone installiert

- Rückabwicklung von Lebens- und Rentenversicherungen: Verbraucherschützer warnen vor unseriösen Dienstleistern

- EU AI ACT: TÜV-Verband fordert einheitliche Rahmenbedingungen für industrielle KI

- Laut YouGov-Studie entstehen viele Cyberrisiken im eigenen Unternehmen

- Produktive Erfolge bleiben häufig aus: 95 Prozent der KI-Projekte scheitern

Aktuelles, Branche - Apr. 25, 2026 0:39 - noch keine Kommentare

Phishing-Bedrohung: Geopolitische Krisen als Aufhänger für Hacker-Attacken

weitere Beiträge in Branche

- Getrenntes IT- und OT-Monitoring größter operativer Blinder Fleck

- Claude Mythos: Anthropic könnte Büchse der Pandora geöffnet haben

- Mythos verändert alles: Gesamte Angriffsfläche der Unternehmen im Visier

- 5 Red Flags für Unternehmen, bei denen Infrastruktur zum Risiko wird

- Nutzertäuschung und Datendiebstahl: Unsichtbare Cyberangriffe per Clickjacking

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren