Aktuelles, Branche, Studien - geschrieben von dp am Donnerstag, Dezember 3, 2020 19:58 - noch keine Kommentare

Hacker missbrauchen GUI-Exploit: Bedrohung für Fortune-500-Unternehmen

Cyber-Kriminelle können über digitale Kommunikationswerkzeuge Zugang zu Unternehmen und deren Gesprächen erlangen

[datensicherheit.de, 03.12.2020] Sicherheitsforscher der Check Point® Software Technologies Ltd. warnen aktuell vor Versuchen Cyber-Krimineller, über digitale Kommunikationswerkzeuge Zugang zu Unternehmen und deren Gesprächen zu bekommen, um diese im Anschluss zu verkaufen. Dadurch gerieten auch diverse „Fortune 500“-Unternehmen ins Fadenkreuz. Check Point habe bereits zum Monatsanfang November 2020 gewarnt, „dass VoiP-Telefon-Hacks zunehmen und bereits deutsche Unternehmen attackiert wurden“. Nun hätten Cyber-Kriminelle einen neuen Angriffsvektor entdeckt: „Asterisk“ – einen großen Anbieter für digitale Kommunikation und Telefonie. Gefährlich sei dieser Angriffsweg deshalb, „weil die ,INJ3CTOR3‘-Gruppe die Mittel und Wege käuflich anbietet“. Somit erhielten nun weitere Kriminelle die Möglichkeit, „Asterisk“ und „Sangoma“ auszunutzen.

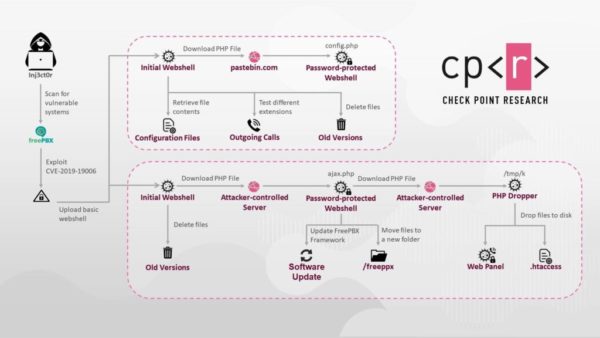

Abbildung: Check Point® Software Technologies Ltd.

Von Check Point rekonstruierte Methodik der Hacker-Gruppe „INJ3CTOR3“

Umsatzstärkste US-Unternehmen greifen auf Asterisk und Sangoma zurück

„Asterisk“ ist demnach „eines der beliebtesten Frameworks für Voice-over-Internet-Protocol“ (VoIP) und nutze für die Verwaltung seiner Services die Open-Souce-Web-GUI „Sangoma PBX“ (GUI: graphical user interface / Graphische Benutzer-Oberfläche). Viele der sogenannten Fortune-500-Unternehmen – „das sind die umsatzstärksten US-Unternehmen je Geschäftsjahr laut dem Magazin ,Fortune‘, die zwei Drittel des BIP erwirtschaften“ – griffen auf „Asterisk“ und „Sangoma“ zurück.

Speziell das Interface weise aber eine gefährliche Schwachstelle auf: „CVE-2019-190062“ – eine Lücke, die es Angreifern erlaube, Administrator-Zugang zum System zu erhalten, weil sie die Authentifizierung umgehen könnten. Hierfür schickten Hacker speziell zugeschnittene Datenpakete an den Server. Im Anschluss würden kodierte PHP-Dateien hochgeladen, welche das kompromittierte System missbrauchten. Sicherheitsforscher von Check Point seien in der Lage gewesen, die Methodik der Hacker-Gruppe „INJ3CTOR3“ zu rekonstruieren und deren Masche aufzudecken.

Große Schäden drohen beim uneingeschränkten Zugang zur Telefonie eines Unternehmens

Uneingeschränkter Zugang zur Telefonie eines Unternehmens könne es den Angreifern zum Beispiel ermöglichen, auf Kosten des Unternehmens zu telefonieren, und daher gezielt kostenpflichtige Nummern anzurufen, welche „auf deren Konten fließen“.

Außerdem ließen sich natürlich sämtliche Gespräche abhören. Zudem könnten die Hacker die infizierten Systeme für andere Angriffe missbrauchen: „Die Rechenleistung lässt sich heimlich für Kryptomining einsetzen oder es werden Angriffe auf andere Unternehmen gestartet, unter dem Deckmantel des kompromittierten Unternehmens – ohne dessen Wissen.“

Weitere Informationen zum Thema:

cp r CHECK POINT RESEARCH, Ido Solomon, Ori Hamama and Omer Ventura, 05.11.2020

INJ3CTOR3 Operation – Leveraging Asterisk Servers for Monetization /

datensicherheit.de, 31.10.2020

Check Point nimmt Stellung zu Top 25 Cyber-Bedrohungen der NSA

Aktuelles, Experten, Studien - Mai 2, 2026 0:52 - noch keine Kommentare

eco-Kommentar zu den Eckpunkten des Digitalhaushalts der Bundesregierung

weitere Beiträge in Experten

- VDE-Plädoyer für hocheffiziente Rechenzentren zur Stärkung der Digitalindustrie in Deutschland

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- Ransomware-Hotspot: Deutschland als Top-Ziel für Erpresser

- Digitale Hygiene: ERGO empfiehlt Routinen zur Stärkung der Datensicherheit

- Schlechte Noten von IT-Entscheidern: Zwischenbilanz zu einem Jahr Schwarz-Rote Digitalpolitik

Aktuelles, Branche, Studien - Mai 1, 2026 0:34 - noch keine Kommentare

World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

weitere Beiträge in Branche

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- FTAPI gibt CRA-Tipps für KMU: Cyber Resilience Act oft ein Buch mit 7 Siegeln

- Sicherheitsmanagement der Digitalen Angriffsfläche: Ganzheitliche Transparenz und kontinuierliche Kontrolle

- BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren