Aktuelles, Branche - geschrieben von dp am Mittwoch, August 25, 2021 21:14 - noch keine Kommentare

McAfee Enterprise: Kritische Schwachstellen in medizinischen Infusionspumpen entdeckt

B. Braun hat Schwachstellen inzwischen behoben

[datensicherheit.de, 25.08.2021] Das „Advanced Threat Research Team“ von McAfee Enterprise hat nach eigenen Angaben „mehrere kritische Schwachstellen in den medizinischen Infusionspumpen von B. Braun entdeckt“. Insbesondere seien laut neuer Forschungsergebnissen die „Infusomat Space Large Volume Pump“ und die „SpaceStation“ von B. Braun betroffen. Beide Geräte kommen demnach in medizinischen Einrichtungen weltweit für Erwachsene und Kinder zum Einsatz, da sie als besonders sicher gelten und sich im Laufe der Zeit zur Hauptstütze für die effiziente und genaue Infusion von Medikamenten entwickelt haben. „B. Braun ist einer der wichtigsten Marktteilnehmer in diesem Gebiet, was die potenziellen Auswirkungen von Schwachstellen dieser Art noch gravierender macht.“

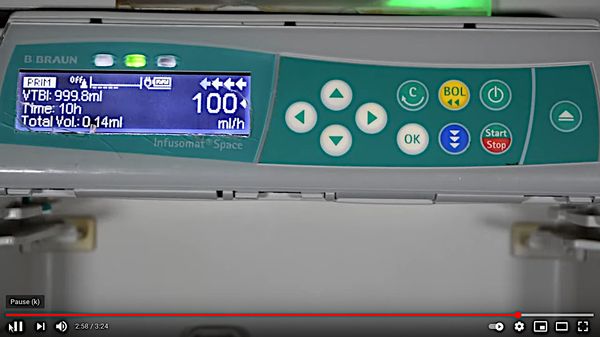

Abbildung: Screenshot v. „McAfee Enterprise ATR remotely hacks a B.Braun Infusomat Pump“

McAfee: Unerwartete Medikamentendosis an Patienten abgegeben – ohne Authentifizierung des medizinischen Fachpersonals…

Böswillige Akteure könnten Schwachstellen ausnutzen

Der Bericht decke auf, wie böswillige Akteure Schwachstellen ausnutzen könnten, um die Konfiguration einer Pumpe im Standby-Modus so zu ändern, „dass bei der nächsten Verwendung eine unerwartete Medikamentendosis an Patienten abgegeben werden kann – ohne die Authentifizierung des medizinischen Fachpersonals“.

Die wichtigsten Erkenntnisse sind laut McAfee:

- Da das Betriebssystem der Pumpe nicht überprüft, wer Befehle oder Daten sendet ist so einem Angreifer die Durchführung von Remote-Netzwerkangriffen möglich.

- Die Medikamentenabgabe an Patienten kann drastisch erhöht werden, indem Angreifer mehrere 0-Day-Schwachstellen ausnutzen.

- Angreifer können bestimmte Konfigurationsoptionen ändern, um sich leichter Zugriff zu verschaffen, denn das proprietäre Protokoll für die PCS-Binärdatei ist nicht authentifiziert. Eine dieser Konfigurationsoptionen teilt der Pumpe mit, welcher Server ,vertrauenswürdig‘ ist, um Betriebsdaten von ihm zu erhalten (beispielsweise die Medikamentenbibliothek). Ein Angreifer kann einen Befehl an ,SpaceCom‘ senden, der die aktuelle Konfiguration des vertrauenswürdigen Servers löscht und sie auf einen vom Angreifer kontrollierten Server umschreibt.

- ,SpaceCom‘ nutzte außerdem einen ,Open Source Service‘ mit einer Schwachstelle. Diese wurde von den Entwicklern zwar bereits 2015 entdeckt und gepatcht, aber B. Braun integrierte das entsprechende Update nicht in ihre Software. Die Sicherheitsforscher konnten diese Schwachstelle ausnutzen, um Zugriff auf die Geräte zu erlangen.

- Medizinischen Einrichtungen wird empfohlen diese Bedrohungen aktiv und mit besonderer Aufmerksamkeit zu verfolgen, bis eine umfassende Suite von Patches erstellt und von den B. Braun-Kunden wirksam eingesetzt wird.

Potenzielle Schwachstellen entdecken, bevor es überhaupt zum Angriff kommen kann!

Ransomware-Angriffe aus der Vergangenheit, welche es auf das Gesundheitswesen abgesehen haben, beruhten auf Schwachstellen wie diesen. Deshalb sei eine kontinuierliche Sicherheitsforschung entscheidend, um potenzielle Schwachstellen zu entdecken, bevor es überhaupt zum Angriff kommen kann.

Durch den laufenden Dialog mit B. Braun habe McAfee Enterprise ATR die Schwachstelle aufgedeckt und erfahren, „dass die neueste Version der Pumpe den anfänglichen Netzwerkvektor der Angriffskette beseitigt“.

Weitere Informationen zum Thema:

datensicherheit.de, 22.03.2021

McAfee: Kritische Sicherheitslücken in Home-Schooling-Software entdeckt

McAfee, Douglas McKee & Steve Povolny & Philippe Laulheret, 24.08.2021

Overmedicated: Breaking the Security Barrier of a Globally Deployed Infusion Pump

McAfee, Douglas McKee & Philippe Laulheret, 24.08.2021

McAfee Enterprise ATR Uncovers Vulnerabilities in Globally Used B. Braun Infusion Pump

McaFee auf YouTube, 24.08.2021

McAfee Enterprise ATR remotely hacks a B.Braun Infusomat Pump

Aktuelles, Experten - Mai 6, 2026 0:03 - noch keine Kommentare

DSGVO-Verstoß der BVG: Berliner Datenschutzbeauftragte verwarnt Berliner Verkehrsbetriebe

weitere Beiträge in Experten

- Berliner KI-Forschung: BIFOLD Day 2026 im neuen Zuhause

- Open Data Hub Day: Über das Potenzial offener Daten am 15. Mai 2026 im NOI Techpark Bozen

- KIT-Frühwarnsystem für Biodiversität: Akustische Erfassung von Naturräumen mit Smartphone-App

- Identify Me: BKA meldet Identifizierung eines weiteren Opfers

- Physical AI auf dem Vormarsch: KI wirkt in die reale Welt hinein

Aktuelles, Branche - Mai 6, 2026 0:07 - noch keine Kommentare

IT im Spannungsfeld zwischen Effizienz und Resilienz: Ganzheitliches Lieferketten-Management als Vorbild

weitere Beiträge in Branche

- Cyberresilienz: Echtzeiteinblick in das Netzwerk für zentralisierte IT-Teams

- Deepfakes: Laut BSI-Bericht überschätzen Nutzer eigene Fähigkeit zur Erkennung

- World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren