Aktuelles, Branche - geschrieben von dp am Mittwoch, November 10, 2021 16:58 - noch keine Kommentare

Mekotio: Hochgezüchteter Banking-Trojaner bedroht Lateinamerika

Spanischsprachige E-Banking-Nutzer werden von Mekotio angegriffen

[datensicherheit.de, 10.11.2021] Laut einer aktuellen Stellungnahme von Check Point greift derzeit eine hochgezüchtete, raffinierte Malware spanischsprachige E-Banking-Nutzer erneut an. Das Interessanteste an diesem Schädling sei seine Technik und Hartnäckigkeit, welche sich auf andere Volksgruppen übertragen ließen. Im Juli 2021 hatte die spanische Polizei demnach 16 verdächtige Personen wegen Geldwäsche im Zusammenhang mit dieser Malware gefasst – nun attackiere sie spanischsprachige Länder. Urheber der neuen Version scheine eine brasilianische Verbrecherbande zu sein. Check Point hat nach eigenen Angaben bereits über 100 Attacken blockiert.

Abbildung: Check Point Research

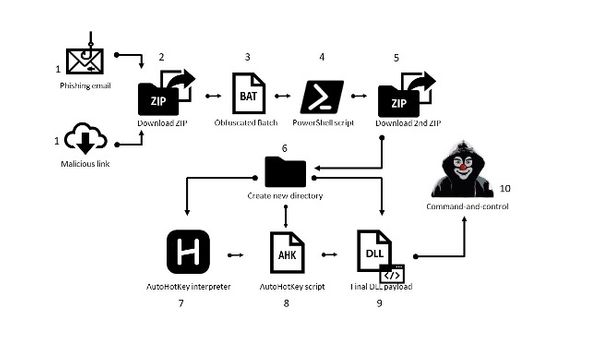

Check Point Research beschreibt den Angriffsweg des Banking-Trojaners Mekotio

Mekotio-Attacke beginnt mit Spoofing-E-Mail unter falschem Markennamen

Nach Erkenntnissen von „Check Point Research“ (CPR), der Forschungsabteilung der Check Point® Software Technologies Ltd., beginnt die Attacke mit einer Spoofing-E-Mail unter falschem Markennamen, welche unter dem Betreff „digital tax receipt pending submission“ laufe – also einer fingierten digitalen Zahlungsaufforderung mit benötigter Freigabe.

Die Sicherheitsforscher vermuten „eine Gruppe brasilianischer – eigentlich damit portugiesisch-sprachiger – Krimineller hinter der neuen Kampagne und glauben, diese vermiete die Malware außerdem an andere Gruppen – ein mittlerweile gängiges Modell auf dem Schwarzmarkt“. Bislang seien vor allem Bürger in Brasilien, Chile, Mexiko, Peru und erneut Spanien betroffen.

Mekotio-Attacken gegen Windows-Rechner

„Mekotio“ richte sich gegen „Windows“-Rechner und bleibe nach dem Einbruch vorerst versteckt und weiche Viren-Scannern aus, „bis sich der Nutzer des Rechners bei seinem elektronischen Bankkonto über das Internet anmeldet“. In diesem Moment stehle die Malware dessen Zugangsinformationen. Die neue Version sei in diesen Fähigkeiten gestärkt worden.

Eingang finde die Malware über eine spanische Phishing-Nachricht, „wie zuvor beschrieben, die einen Link zu einem verseuchten zip-Archiv enthält oder eines anhängen hat“. Wird dieses heruntergeladen und entpackt, nehme „Mekotio“ heimlich seine Arbeit auf.

Mekotio-Vorgehen kaum von Sicherheitslösungen erkannt

Dieses Vorgehen sei ein interessanter Trick, weswegen diese Malware kaum von Sicherheitslösungen erkannt werde: „Sie verwendet eine veraltete Verschlüsselung namens ,substitution cipher‘, um ihre Dateien zu verstecken, die moderne Viren-Scanner oft nicht mehr erkennen.“ Auf der anderen Seite nutzten die Entwickler eine neue, kommerziell vertriebene Software namens „Themida“, um die Nutzlast des Schadprogrammes sehr ausgefeilt zu verschlüsseln, sowie Anti-Debug und Anti-Monitoring als Funktionen zu integrieren.

Die Sicherheitsforscher mahnen die Bürger der betroffenen Länder zu besonderer Vorsicht wegen der E-Mails und raten zur „Nutzung der Zwei-Faktor-Authentifizierung, wodurch der Diebstahl der Anmelde-Daten zum E-Bank-Konto alleine nutzlos gemacht wird“.

Weitere Informationen zum Thema:

cp<r> CHECK POINT RESEARCH, 03.11.2021

Mekotio Banker Returns with Improved Stealth and Ancient Encryption / Research by: Arie Olshtein & Abedalla Hadra

Aktuelles, Experten - Mai 3, 2026 0:39 - noch keine Kommentare

Identify Me: BKA meldet Identifizierung eines weiteren Opfers

weitere Beiträge in Experten

- Physical AI auf dem Vormarsch: KI wirkt in die reale Welt hinein

- eco-Kommentar zu den Eckpunkten des Digitalhaushalts der Bundesregierung

- VDE-Plädoyer für hocheffiziente Rechenzentren zur Stärkung der Digitalindustrie in Deutschland

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- Ransomware-Hotspot: Deutschland als Top-Ziel für Erpresser

Aktuelles, Branche, Studien - Mai 1, 2026 0:34 - noch keine Kommentare

World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

weitere Beiträge in Branche

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- FTAPI gibt CRA-Tipps für KMU: Cyber Resilience Act oft ein Buch mit 7 Siegeln

- Sicherheitsmanagement der Digitalen Angriffsfläche: Ganzheitliche Transparenz und kontinuierliche Kontrolle

- BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren