Aktuelles, Experten, Produkte, Studien - geschrieben von cp am Freitag, März 2, 2012 14:11 - noch keine Kommentare

BSI-Schwachstellenampel: Neuer Indikator für aktuelle IT-Sicherheitslage in Deutschland

Analyse und Bewertung von Schwachstellen in gängigen Softwareprodukten

[datensicherheit.de, 02.03.2012] Mit der „Schwachstellenampel“ bietet das Bundesamt für Sicherheit in der Informationstechnik (BSI) ein neues Angebot im Rahmen seiner Informationsdienste zur Cyber-Sicherheit:

Die „Schwachstellenampel“ ist ein Indikator, der die aktuelle IT-Sicherheitslage in Bezug auf Schwachstellen in ausgewählter, gängiger Standardsoftware verdeutlicht. Aufgrund des hohen Verbreitungsgrades dieser Software in Unternehmen, Behörden, Institutionen und bei Privatanwendern kann die Ausnutzung von darin enthaltenen Sicherheitslücken unter Umständen schwerwiegende und flächendeckende IT-Sicherheitsvorfälle nach sich ziehen.

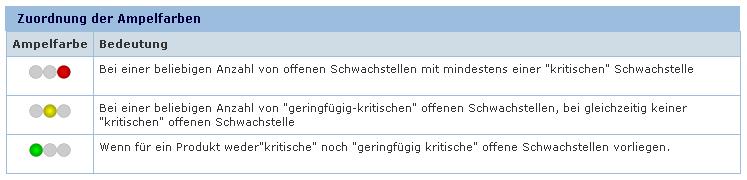

Diese Sicherheitslücken werden in der „Schwachstellenampel“ statistisch erfasst und vom BSI aufbereitet. Die Bewertung basiert auf Anzahl und Schweregrad der Schwachstellen, die das jeweilige Produkt aktuell enthält. Die drei Ampelfarben Rot, Gelb und Grün spiegeln dabei den Schweregrad aller offenen Sicherheitslücken für das betroffene Produkt wider. Dabei wird unterschieden zwischen „geringfügig kritischen“ und „kritischen“ Schwachstellen.

Ziel des BSI sei es, Anwendern mit der „Schwachstellenampel“ eine leicht verständliche und schnell zu erfassende Übersicht über aktuelle Lücken in gängigen Softwareprodukten zu bieten und so auf möglichen Handlungsbedarf aufmerksam zu machen.

Zur Beurteilung der Schwachstellen stützt sich die Ampel auf das „Common Vulnerability Scoring System“ (CVSS v2). Bei diesem offenen System handelt es sich um einen Industriestandard, der den Schweregrad von Sicherheitslücken aus verschiedenen Perspektiven betrachtet.

Bewertungsschema des BSI

Für die „Schwachstellenampel“ werden derzeit Sicherheitslücken in Produkten der folgenden Hersteller berücksichtigt:

- Adobe Systems mit den Produkten Adobe Reader, Adobe Acrobat und Adobe Flash Player

- Apple Inc. mit den Produkten Mac OS X, Safari und Quicktime

- Google Inc. mit dem Produkt Google Chrome

- der Linux-Kernel

- Microsoft Corporation mit den Produkten Microsoft Windows, Microsoft Office und Microsoft Internet Explorer

- Mozilla Foundation mit den Produkten Mozilla Firefox und Mozilla Thunderbird

- Oracle Corporation mit den Produkten Java Development Kit (JDK) und Java Runtime Environment (JRE)

Die „Schwachstellenampel“ werde regelmäßig aktualisiert. Die Termine orientierten sich dabei hauptsächlich an den „Patchdays“ der Hersteller, berücksichtigt würden jedoch auch Aktualisierungen bei neuen Schwachstellenmeldungen und außerplanmäßig veröffentlichten Patches.

Weitere Informationen zum Thema:

Bundesamt für Sicherheit in der Informationstechnik

Schwachstellenampel

Aktuelles, Experten - Mai 15, 2026 0:59 - noch keine Kommentare

Datensouveränität im KI-Zeitalter als strategisches Muss für IT-Entscheider

weitere Beiträge in Experten

- Motivation der Digitalministerkonferenz in Hamburg: Verwaltung und Staat für Digitalisierung und Vernetzung fit zu machen

- Bundeslagebild Cybercrime 2025: Deutlicher Anstieg bei DDoS-Angriffen

- SBOM for AI: G7-Richtlinie zur Software Bill of Materials for Artificial Intelligence veröffentlicht

- How tech giants are building data centers for the next generation of AI

- Cybersicherheitsmonitor 2026: Jeder zehnte Verbraucher im Vorjahr von Cyberkriminalität im Alltag betroffen

Aktuelles, Branche - Mai 16, 2026 0:49 - noch keine Kommentare

Ransomware-Gruppe „Nitrogen“ hat Foxconn-Werk in den USA angegriffen

weitere Beiträge in Branche

- HarfangLab: Europas KMU laut Bundeslagebild Cyberkriminalität 2025 stärker gefährdet als je zuvor

- NIS-2-Umsetzung: Trotz Investitionen in IT-Sicherheit hinken viele Krankenhäuser hinterher

- Fußball-Weltmeisterschaft 2026: Cyberkriminelle Hochsaison voraus

- How tech giants are building data centers for the next generation of AI

- Vermeintlicher Tech Support: Scam-Kampagne adressiert C-Level in Unternehmen

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren