Aktuelles, Branche - geschrieben von dp am Dienstag, August 12, 2025 9:30 - noch keine Kommentare

Team82: Schwachstellen in Axis-Überwachungssystemen aufgedeckt

Axis Communications hat alle Schwachstellen gepatcht – Angreifer könnten Kamera-Feeds beobachten, Kameras ausschalten und über den Netzwerkzugang Code ausführen

[datensicherheit.de, 12.08.2025] Sicherheitsforscher von „Team82“, der Forschungsabteilung eines Spezialisten für die Sicherheit sogenannter cyber-physischer Systeme (CPS), Claroty, haben nach eigenen Angaben vier Schwachstellen in Video-Überwachungsprodukten von Axis Communications entdeckt. „Werden diese kombiniert, erhalten Angreifer Zugriff auf Systemebene im internen Netzwerk und sind in der Lage, Kameras zu kontrollieren.“ Feeds könnten gekapert, beobachtet und/oder abgeschaltet sowie Remote-Code auf den Geräten ausgeführt werden. Mittlerweile habe Axis Communications alle Schwachstellen gepatcht und rate den Nutzern dringend, „AXIS Camera Station Pro“, „AXIS Camera Station 5“ bzw. „AXIS Device Manager“ zu aktualisieren.

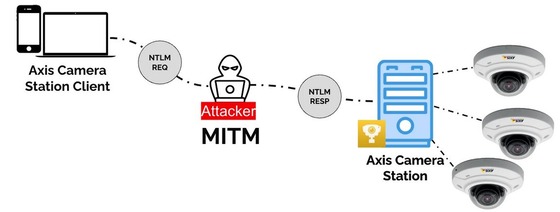

Abbildung: Claroty

„Team82“: „Man-in-the-Middle“-Setup (MiTM) in einer „Axis Remoting“-Umgebung, welches Angreifern ermöglicht, eine MiTM-Verbindung zwischen Client und Anwendung herzustellen

Wie jede vernetzte Infrastruktur kann Schutz per Video-Überwachung durch Angreifer konterkariert werden

Die moderne Gebäudesicherheit sei ohne digitale Überwachung kaum mehr vorstellbar: „Videosysteme schützen Unternehmen, Flughäfen, Schulen und öffentliche Einrichtungen.“

- Diese böten den Sicherheitsteams zwar einen Überblick über die Aktivitäten, doch wie bei jeder vernetzten Infrastruktur könne dieser Schutz durch einen entschlossenen Angreifer zunichtegemacht werden.

„So warnten erst kürzlich verschiedene internationale Sicherheitsdienste vor der Kompromittierung von Überwachungskameras durch russische Hacker.“

„Team82“ hat in Überwachungssystemen von Axis Communications 4 Schwachstellen gefunden

„Team82“ habe nun die Überwachungssysteme des schwedischen Sicherheitsanbieters Axis Communications untersucht und vier Schwachstellen gefunden.

- „Werden diese von Cyberkriminellen kombiniert, können sie auf den zentralen ,Axis Device Manager’-Server und auf die ,Axis Camera Station’ zugreifen. Während im ,Axis Device Manager’ (ADM) die genutzten Kameras zentral verwaltet werden, erlaubt ,Axis Camera Station’ den Zugriff auf die Kameras und deren Feeds.“

Angreifer hätten so nicht nur Zugriff auf alle Überwachungsbilder der Kameras, sondern können auf diesen Kameras auch Code ausführen.

Axis Communications hat zeitnah Patches und Updates bereitgestellt

Mithilfe von Internet-Scan-Diensten wie „Censys“ und „Shodan“ konnten die Sicherheitsforscher laut „Team82“ Tausende „Axis Device Manager“ und „Axis Camera Stations“ identifizieren, die mit dem Internet verbunden sind und betroffene „Axis Remoting“-Dienste offenlegen.

- Viele dieser Server ließen sich bedeutenden Unternehmen, Behörden, medizinischen und Bildungseinrichtungen zuordnen. „Allein in Deutschland finden sich 360 entsprechende Server.“ Die so gewonnenen Informationen könnten von Angreifern missbraucht werden, um spezifische Ziele zu identifizieren.

„Team82“ spricht Axis Communications Dank für die schnelle Reaktion auf die Offenlegung aus – das Unternehmen habe zeitnah Patches und Updates bereitgestellt, welche nun dringend von allen Nutzern installiert werden sollten.

Weitere Informationen zum Thema:

CLAROTY, TEAM82, Noam Moshe, 06.08.2025

Turning Camera Surveillance on its Axis

datensicherheit.de, 04.08.2025

Überwachungskameras: Wenn Sicherheitstechnik zum -risiko wird / Überwachungstechnik kann als Einfallstor für Kriminelle dienen – laut einer aktuellen Bitsight-Recherche senden weltweit rund 40.000 Kameras Bilder ungeschützt ins Netz

datensicherheit.de, 15.06.2025

ESET warnt vor Folgen: Tausende Überwachungskameras weltweit offen im Netz / Weltweit sind laut ESET rund 40.000 Überwachungskameras offen im Internet zugänglich – schlecht gesichert und manchmal sogar ohne Passwort

datensicherheit.de, 04.05.2023

Wenn IoT-Haustürkameras zu Phishing-Fallen werden / IoT-System zu einer möglichen Schwachstelle für seine Nutzer geworden

datensicherheit.de, 19.09.2017

Infiltration per Überwachungskamera: Bösartige Angriffe mit Infrarotlicht / Forscher der Ben-Gurion-Universität warnen vor Missbrauch

Aktuelles, Experten - Mai 26, 2026 0:55 - noch keine Kommentare

SPURLOS VERSCHWUNDEN – neue BKA-Kampagne zum „Tag der vermissten Kinder 2026“ gestartet

weitere Beiträge in Experten

- ELLIS: Universität Paderborn Teil des europäischen KI-Exzellenz-Netzwerks

- Digitale Souveränität: Europa erneuert seine Cloud-Infrastruktur für 180 Millionen Euro

- GITEX AI EUROPE: Vom 30. Juni bis 1. Juli 2026 in zweiter Auflage in Berlin

- Mehr als 70.000 Unterschriften: Digitalcourage übergab Petition für Recht auf Leben ohne Digitalzwang

- Laut GoTo-Studie verlässt sich fast die Hälfte der Beschäftigten zu stark auf KI

Aktuelles, Branche, Studien - Mai 29, 2026 0:45 - noch keine Kommentare

Fußball-WM 2026 als Weltbühne: Cyberkriminelle und Bedrohungsakteure laufen sich warm

weitere Beiträge in Branche

- Patientendaten als Beute: Der Angriff auf Unikliniken legt Systemversagen in der Lieferkette offen

- Souveräne Datensicherung im Fokus: Nachfrage nach lokaler Daten-Infrastruktur wächst rasant

- Die physische Dimension digitaler Resilienz angesichts kinetischer Angriffe auf Cloud-Infrastrukturen

- Digitale Souveränität in Europa: IONOS und Enginsight setzen gemeinsam ein starkes Signal

- Einst nur Perimeterschutz – heute identitätsbasierter Datenverkehr für OT-Sicherheit

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren