Aktuelles, Persönlichkeiten, Portraits - geschrieben von dp am Mittwoch, Februar 24, 2010 21:11 - 14 Kommentare

Kryptografie – Expertise mit Begeisterung und Inspiration

ANNONCE: Klaus Schmeh im ds-Persönlichkeitsportrait

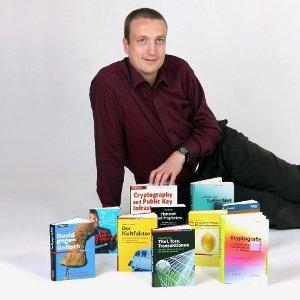

Klaus Schmeh, Jahrgang 1970, von Beruf Informatiker, versteht sich vor allem als begeisterter Sachbuch-Autor und Referent zum Thema Kryptografie. Bei aller Bescheidenheit kann man ihn insbesondere als erfolgreichen Experten auf dem Gebiet der modernen wie historischen Verschlüsselungstechnik bezeichnen. Aber auch anderen Anspekten der IT-Sicherheit gilt sein reges Interesse.

Die Magie der Verschlüsselung im Laufe der Zeiten

Seit 1995 ist Schmeh als freier Journalist für verschiedene Publikationen aktiv, und angesichts seiner Begeisterung für die Kryptografie liegt es auch nahe, wovon der Großteil seiner Artikel handelt! So schreibt er von Zeit zu Zeit u.a. für TELEPOLIS, eine kostenlose Online-Zeitschrift aus dem Verlag Heinz Heise, für die Rubrik „einestages“ auf SPIEGEL ONLINE, für diverse Computer-Zeitschriften wie z.B. c’t, iX und COMPUTERWOCHE sowie eben auch für das Webportal datensicherheit.de.

Schmeh nimmt bei seinem Lieblingsthema die gebannten Leser mit in biblische Zeiten, in das Mittelalter, zu heiß diskutierten Fragen der Gegenwart und schaut mit ihnen in die Zukunft. Trotzdem wagt er auch immer wieder den „Blick über den Tellerrand“ und behandelt vielfältige Computer- und Wissenschaftsthemen.

Wissenschaftlicher Autor – der leidenschaftliche Zweitberuf

Hauptberuflich ist Schmeh als Produkt-Manager für die Firma „cryptovision“ in Gelsenkirchen tätig.

Sein Studium der Informatik führte ihn 1991 an die Universität Karlsruhe, wo er mit seinem heutigen Lieblingsthema in Berührung kam, welches ihn fortan nicht mehr losgelassen hat. So veröffentlichte er 1995 seinen ersten Artikel zum Thema Kryptografie in der Zeitschrift „UNIXopen“ – seitdem ist das Schreiben von Artikeln und Büchern sein Zweitberuf, sowohl in Form von Fachliteratur wie auch populärwissenschaftlicher Publikationen. Einige seiner Werke wurden ins Englische, Koreanische, Chinesische (Mandarin) und Polnische übersetzt. Mit Erfolg hat er sich der Aufgabe verschrieben, komplizierte Sachverhalte unterhaltsam und informativ gleichermaßen für Fachleute wie interessierte Laien darzustellen. Seine Bücher finden sich im Katalog der Deutschen Nationalbibliothek.

Hobby und Beruf – eine Abgrenzung mit hoher Unschärfe

Wer sich wie Schmeh seinem Erst- und Zweitberuf mit voller Hingabe widmet, findet kaum eine klare Abgrenzung zwischen Hobby und Beruf. Beides ergänzt sich, setzt Synergien zum gegenseitigen Nutzen frei.

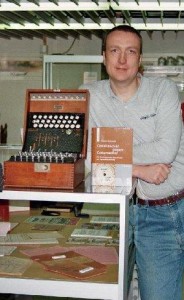

So gehören Reisen zu Ausstellungen und Symposien vor allem zur Geschichte der Kryptografie und der Steganografie zu seinen Steckenpferden.

Beispielhaft seien die Chiffriermaschine des Alexander von Kryha, die Verschlüsselungsmaschine Enigma und die Dechiffrier-Maschine Colossus genannt.

Kontaktdaten

E-Mail: klaus [dot] schmeh [at] web [dot] de

Website: http://www.schmeh.org

Weitere Informationen zur Person:

datensicherheit.de, 11.02.2010

Netzzeitung bruchsal.org stellt kryptologische Rätsel: Konzertkarten als Gewinn für Codeknacker / Jeden Mittwoch gilt es, einen verschlüsselten Text oder einen anderen Code zu knacken

datensicherheit.de, 09.12.2009

Voynich-Manuskript für viele das größte Rätsel der Kryptografie-Geschichte / 220-seitige Handschrift in unbekannten Buchstaben verfasst

datensicherheit.de, 15.11.2009

Jonglierroboter und Blechmäuse: Kuriose Erfindungen Claude Shannons / Das Paderborner Heinz Nixdorf MuseumsForum zeigt Erfindungen des Computer-Pioniers

datensicherheit.de, 20.10.2009

Enigma-Enthusiasmus und Dan Browns neuer Roman / Über 200 Teilnehmer trafen sich zum Cryptologic History Symposium in Maryland (USA)

datensicherheit.de, 23.09.2009

Elektronische Ausweise sind im Kommen / Moderne Ausweisdokumente als Puzzlestück einer Infrastruktur aus Clients, Servern, Netzen und Software

datensicherheit.de, 21.09.2009

Ideal für Schulungen: CrypTool gibt kryptographischen Verfahren ein Gesicht / Neue Version der kostenlosen Krypto-Lern-Software für Oktober 2009 geplant

datensicherheit.de, 14.09.2009

Eldorado für Enigma-Interessierte: Landgut Bletchley Park bei London / Zwei Tage lang gab es eine einmalige Verschlüsselungsmaschinen-Sammlung zu bewundern.

Aktuelles, Experten, Studien - März 26, 2026 0:05 - noch keine Kommentare

KIT-Forschung zu Quantentechnologien: Optische Kontrolle von Kernspins in Molekülen bietet neue Perspektiven

weitere Beiträge in Experten

- Den Fortschritt im Blick, Cyberangreifer im Windschatten: Wie Unternehmen Governance, Risk & Compliance (GRC) mit KI harmonisieren

- Rechenzentrumsstrategie: Allianz zur Stärkung digitaler Infrastrukturen mahnt Konkretisierung bei Strompreisen und Energieeffizienz an

- Bitkoms Smart City Index 2026: Städte errichten Digitale Zwillinge

- OpenTelemetry als Fundament einer vertrauenswürdigen Observability-Infrastruktur

- Aisuru und Kimwolf: Strafverfolgungsbehörden konnten zwei der weltgrößten Botnetze ausheben

Aktuelles, Branche, Studien - März 27, 2026 0:41 - noch keine Kommentare

Neue ISACA-Studie enthüllt Blinden Fleck: Unternehmensrisiko unkontrollierter KI-Einsatz

weitere Beiträge in Branche

- Iran-Krieg als Aufhänger: Cyberkriminelle missbrauchen geopolitische Ereignisse für Malware-Attacken auf Geschäftskommunikation

- Umfrage: 70 Prozent der deutschen Unternehmen genehmigen KI-Projekte trotz Sicherheitsbedenken

- Mandiant veröffentlicht M-Trends Report 2026: Mittels KI konnten Angreifer Operationen ausweiten

- Keynote auf der RSAC 2026: Die fünf gefährlichsten Angriffstechniken

- Identity Attack Path Management: SpecterOps erweitert Lösungsangebot auf Okta, GitHub und Mac

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen