Aktuelles, Experten, Gastbeiträge - geschrieben von ks am Dienstag, Januar 25, 2011 23:33 - ein Kommentar

MysteryTwister C3: Spielwiese für Codeknacker

Der Wettbewerb MTC3 bietet kryptologischen Knobelspaß in unterschiedlichen Schwierigkeitsstufen

Von unserem Gastautor Klaus Schmeh

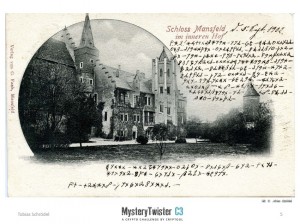

[datensicherheit.de, 25.01.2011] 1902 erhielt der Buchhändler Paul Winkler eine Postkarte aus Mansfeld. Wen das interessiert? Nun, es kann diejenigen interessieren, die sich gerne als Codeknacker betätigen, denn die besagte Postkarte ist verschlüsselt. Wer dem Rätsel auf den Grund gehen will, der kann dies im Rahmen von MysteryTwister C3 (MTC3) tun. MTC3 ist ein Online-Kryptographie-Wettbewerb, der inzwischen über 2.000 Teilnehmer angelockt hat. Mit „Mystery Twister“ gab es 2005/2006 einen Vorgängerwettbewerb. MTC3 ist seit Ende 2010 am Start und ist als dauerhafte Einrichtung geplant.

Hinter dem Vorhaben stecken die Universitäten Siegen (Prof. Esslinger), Bochum (Prof. May) und Duisburg-Essen (Dr. Wacker). Diese haben sich mit MTC3 dem Ziel verschrieben, die Verschlüsselungstechnik für ein breiteres Publikum attraktiv zu machen. „Wir haben uns einiges einfallen lassen“, berichtet Prof. Bernhard Esslinger, der Koordinator des MTC3-Teams. „Wir wollen vom Anfänger bis zum Profi-Kryptologen möglichst viele Interessierte ansprechen und das Thema außerdem möglichst spannend aufbereiten.“ Wer mitmachen will, findet auf der MTC3-Website mehrere Dutzend verschlüsselte Texte. In zwei „Hall-of-Fames“ werden die besten Codeknacker verewigt – einmal pro Aufgabe und einmal über alle Aufgaben hinweg. Die Zahl der Rätsel wächst ständig. Wer selbst eine pfiffige Knobelidee hat, kann diese einreichen.

Die MTC3-Autoren und -Teilnehmer kommen aus der ganzen Welt. Im zugehörigen Forum finden sich beispielsweise Beiträge von Teilnehmern aus Deutschland, Kanada und Vietnam. Gegenwärtig stehen die Website und alle Aufgaben auf Deutsch und Englisch zur Verfügung. Die drei beteiligten Universitäten bringen jeweils ihre Schwerpunkte ein: Bochum besitzt eine besondere Kompetenz auf dem Gebiet der modernen Kryptographie-Forschung, Duisburg-Essen verfügt über umfangreiche Erfahrung im verteilten Rechnen, und Siegen führt seit Jahren Krypto-Open-Source-Projekten durch.

Die MysteryTwister-Rätsel sind in vier Schwierigkeitsgrade (Level) eingeteilt. Verschlüsselungen, die dem Level 1 angehören, sind vor allem für Anfänger gedacht. Hier finden sich unter anderem einige einfache Cäsar-und Playfair-Verschlüsselungen.

Bei Level-2-Rätseln ist dagegen schon etwas Erfahrung notwendig. Hier gilt es zum Beispiel, einen Text zu lösen, der mit der japanischen Verschlüsselungsmaschine Purple verschlüsselt wurde.

Purple wurde im Zweiten Weltkrieg eingesetzt – ihre Funktionsweise und ihre Schwächen sind heute bekannt. Richtig knifflig wird es im dritten Level. Hier geht es um kryptologische Herausforderungen für Profis. In einem Fall muss der Teilnehmer sogar einen Weltrekord aufstellen, um erfolgreich zu sein, denn es gilt, eine Schlüssellänge von 65 Bit zu meistern.

Und schließlich gibt es bei MTC3 noch einen Level X. Hier bekommt es der Teilnehmer mit verschlüsselten Texten zu tun, deren Lösung auch den Autoren unbekannt ist. Dabei begegnet man etwa der berühmten Kryptos-Skulptur, deren Aufschrift noch nicht vollständig entziffert ist. Auch die ebenfalls bekannte Dorabella-Chiffre und eine verschlüsselte Nachricht des Ku Klux Klan warten in diesem Level auf ihre Lösung. „Vielleicht kann MysteryTwister dazu beitragen, eines der seit Jahrhunderten offenen Rätsel zu lösen“, hofft Esslinger, „allerdings wird das nicht einfach sein.“

Ein interessantes Werkzeug für jeden MTC3-Teilnehmer ist zweifellos die kostenlose Software CrypTool. Diese stellt nicht nur zahlreiche Verschlüsselungsverfahren bereit, sondern bietet auch einige Analyse-Verfahren, die sich bei einigen Aufgaben des Wettbewerbs mit Gewinn nutzen lassen. CrypTool ist die weltweit verbreitetste Lern-Software zum Thema Kryptologie. Sie verfolgt wie MTC3 den Zweck, dass Menschen die Verfahren der Kryptologie besser verstehen und sicher anwenden können. Dieses gemeinsame Ziel ist kein Zufall: Mehrere MTC3-Aktive, darunter Prof. Bernhard Esslinger und Dr. Arno Wacker, sind auch treibende Kräfte in der Entwicklung von CrypTool 2.

Und was ist mit der anfangs erwähnten verschlüsselten Postkarte von Mansfeld? Diese ist in Level 1 von MysteryTwister C3 zu finden. Da ihr Absender offensichtlich nicht allzu viel von Kryptologie verstand, ist sie selbst für einen Anfänger zu knacken. Über 20 Teilnehmer haben es bereits geschafft.

Klaus Schmeh ist Autor des Buchs „Codeknacker gegen Codemacher“, in dem die Geschichte der Kryptologie erzählt wird. Er betreibt u.a. die Website kryptomuseum.de.

Die (authentische) verschlüsselte Postkarte von Mansfeld ist eines von vielen kryptologischen Rätseln, das es bei MysteryTwister zu lösen gilt. In diesem Fall ist es recht einfach, den Code zu knacken.

Weitere Informationen zum Thema:

datensicherheit.de, 28.11.2010

CIA-Skulptur Kryptos: Künstler gibt Hinweis, der zur Lösung des Rätsels führen könnte

datensicherheit.de, 21.09.2009

Ideal für Schulungen: CrypTool gibt kryptographischen Verfahren ein Gesicht

datensicherheit.de, 23.04.2009

Geheimbotschaft in einer Skulptur vor dem Hauptgebäude der CIA harrt der Entschlüsselung

Klaus Schmeh

ist bei Facebook.

Klaus Schmeh

Herzlich willkommen auf meiner Homepage!

ein Kommentar

Frager

Kommentieren

Aktuelles, Experten - März 28, 2026 0:23 - noch keine Kommentare

Startups und Scaleups der Digitalwirtschaft betroffen: Bitkom kritisiert Berliner Ausbildungsplatzumlage

weitere Beiträge in Experten

- KIT-Forschung zu Quantentechnologien: Optische Kontrolle von Kernspins in Molekülen bietet neue Perspektiven

- Den Fortschritt im Blick, Cyberangreifer im Windschatten: Wie Unternehmen Governance, Risk & Compliance (GRC) mit KI harmonisieren

- Rechenzentrumsstrategie: Allianz zur Stärkung digitaler Infrastrukturen mahnt Konkretisierung bei Strompreisen und Energieeffizienz an

- Bitkoms Smart City Index 2026: Städte errichten Digitale Zwillinge

- OpenTelemetry als Fundament einer vertrauenswürdigen Observability-Infrastruktur

Aktuelles, Branche - März 28, 2026 0:35 - noch keine Kommentare

Netzwerke der Fluggesellschaften insbesondere durch Osterreiseverkehr und globale Unsicherheiten auf die Probe gestellt

weitere Beiträge in Branche

- Neue ISACA-Studie enthüllt Blinden Fleck: Unternehmensrisiko unkontrollierter KI-Einsatz

- Iran-Krieg als Aufhänger: Cyberkriminelle missbrauchen geopolitische Ereignisse für Malware-Attacken auf Geschäftskommunikation

- Umfrage: 70 Prozent der deutschen Unternehmen genehmigen KI-Projekte trotz Sicherheitsbedenken

- Mandiant veröffentlicht M-Trends Report 2026: Mittels KI konnten Angreifer Operationen ausweiten

- Keynote auf der RSAC 2026: Die fünf gefährlichsten Angriffstechniken

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Wo ist der Unterschied zu Krypto-Wettbewerben wie die RSA-Challenge?