Aktuelles, Branche, Studien - geschrieben von dp am Montag, Oktober 28, 2019 15:56 - noch keine Kommentare

HackerOne: 307 Millionen Euro Schaden günstig zu vermeiden

Datenschutzverletzungen könnten für lediglich 11.122 Euro wahrscheinlich vermieden werden

[datensicherheit.de, 28.10.2019] Eine aktuelle Untersuchung vergleicht laut HackerOne die Höhe der anfallenden Kosten bei einer Datenschutzverletzung mit dem Preis für eine identifizierte Schwachstelle auf dem „Bug Bounty“-Markt – demnach hätten Investitionen von umgerechnet rund 11.122 Euro potenzielle Folgekosten und Strafen in Höhe von umgerechnet rund 307 Millionen Euro verhindern können.

Kosten Datenschutzverletzung vs. Schwachstellenaufdeckung

Schwerwiegende Datenschutzverletzungen der letzten Jahre hätten drastisch gesenkt werden können

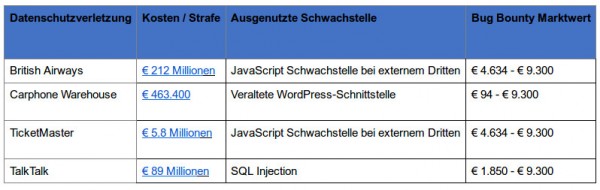

Eine neue Untersuchung, nach eigenen Angaben initiiert „von der Bug-Bounty- und Pentesting-Plattform“ HackerOne, lege offen, dass die Kosten für vier schwerwiegende Datenschutzverletzungen der letzten Jahre drastisch hätten gesenkt werden können:

Diese Datenschutzverletzungen hätten die betroffenen Unternehmen kumuliert rund 307 Millionen Euro gekostet, und wären mit Investitionen von insgesamt lediglich 11.122 Euro vermutlich verhindert worden.

Diese Schätzung basiere auf den durchschnittlich an Hacker gezahlten Vergütungen für das Aufdecken ähnlicher Schwachstellen im Rahmen eines „Bug Bounty“-Programms. Als Teil solcher Initiativen würden Hacker für das Aufdecken von sich möglicherweise verheerend auswirkenden Schwachstellen honoriert. Die Unternehmen bekämen einen detaillierten Bericht zur jeweiligen Schwachstelle und dazu Hinweise, wie man sie beseitigen kann, – und das, bevor Angreifer sich die Lücken zunutze machen.

Finanzielle Schäden und Reputationsverluste

Datenschutzverletzungen verursachten jährlich Schäden in Millionenhöhe und zögen „empfindliche Strafen“ nach sich. Zudem erschütterten Verstöße das Vertrauen der Kunden, hätten Reputationsverluste zur Folge und belasteten die finanzielle Bilanz eines Unternehmens.

So habe das Information Commissioner’s Office (ICO) als unabhängige Datenschutz-Aufsichtsbehörde in Großbritannien erst kürzlich verlauten lassen, dass British Airways mit einer Buße in Höhe von umgerechnet 212 Millionen Euro für den Verlust einer halben Million Kundendaten im letzten Jahr belegt werden solle.

Vermutlich hätten sich die Angreifer über eine „JavaScript“-Schwachstelle bei einem Drittanbieter Zugang zu den Systemen bei British Airways verschafft. Auf einer „Bug Bounty“-Plattform liege der Wert einer derartigen Schwachstelle zwischen etwa 4.600 und 9.300 Euro.

Schwachstellen mittels „Bug Bounty“-Programms aufdecken und verantwortungsvoll offenlegen

Gegenstand der Untersuchung von HackerOne waren nach eigenen Angaben die Kosten, welche auf Klagen und Verfahren sowie die verhängten Bußen bei vier schwerwiegenden Datenschutzverletzungen der letzten Jahre zurückgingen. Die betroffenen Unternehmen seien British Airways (2018), TicketMaster (2018), Carphone Warehouse (2018) und TalkTalk (2015).

Im Rahmen dieser Untersuchung seien diese Kosten mit den „Bug Bounty“-Honoraren verglichen worden, die für jene diesen Datenschutzverletzungen zugrundeliegenden Schwachstellen gezahlt worden wären. Insgesamt hätten die Kosten für alle vier Unternehmen zusammen umgerechnet rund 307 Millionen Euro betragen.

Wenn die betreffenden Schwachstellen im Rahmen eines „Bug Bounty“-Programms aufgedeckt und verantwortlich offengelegt worden wären, hätte das die Unternehmen zusammen zwischen 11.122 und rund 37.000 Euro gekostet. Diese Schätzungen basierten auf den durchschnittlich für diese Art von Schwachstellen gezahlten „Bug Bounties“.

Schwachstellen vorausschauend identifizieren und patchen!

Die Angriffsflächen vergrößerten sich weiter. Es bleibe eine andauernde Herausforderung, Cyber-Kriminellen einen Schritt voraus zu sein. Prash Somaiya, „Security Engineer“ bei HackerOne: „Die am besten geschützten Unternehmen und Organisationen sind sich bewusst, dass es verschiedene Wege gibt, herauszufinden, wo die gefährlichsten Schwachstellen liegen. Mithilfe eines ,Bug Bounty_-Programms und der Unterstützung von Hackern haben unsere Kunden 120.000 Schwachstellen identifizieren und beseitigen können und das, bevor ein Datenschutzverstoß aufgetreten ist.“

Ihre Untersuchung sei eine grobe Schätzung hinsichtlich der potenziell gezahlten „Bug Bounties“ innerhalb ihrer laufenden Programme mit Kunden in vergleichbaren Branchen.

Trotzdem zeige schon dieser Vergleich, dass Unternehmen Millionen sparen und Risiken senken könnten, „wenn sie ihre Schwachstellen vorausschauend identifizieren und patchen“.

Datenschutzverletzungen: Kostenvergleich mit Honoraren für Schwachstellenaufdeckung

Weltweit profitierten Unternehmen in Sachen IT-Sicherheit von „Bug Bounty“-Programmen und der Expertise von Hackern.

Der jährliche, vor kurzem veröffentlichte „Hacker-Powered Security Report“ bestätige, dass es in 77 Prozent aller Fälle lediglich 24 Stunden dauere, bis Hacker im Rahmen eines neu initiierten „Bug Bounty“-Programms die erste valide Schwachstelle meldeten.

25 Prozent der gefundenen validen Schwachstellen fielen in die Kategorie „hohes“ bis „kritisches“ Sicherheitsrisiko.

Weitere Informationen zum Thema:

|1:blog, 11.06.2019

THE HACKERONE TOP 10 MOST IMPACTFUL AND REWARDED VULNERABILITY TYPES

datensicherheit.de, 28.04.2019

HackerOne-Jahresbericht: Hacker Community wächst um 100 %

Aktuelles, Experten, Veranstaltungen - Mai 24, 2026 0:48 - noch keine Kommentare

Digitale Souveränität: Europa erneuert seine Cloud-Infrastruktur für 180 Millionen Euro

weitere Beiträge in Experten

- GITEX AI EUROPE: Vom 30. Juni bis 1. Juli 2026 in zweiter Auflage in Berlin

- Mehr als 70.000 Unterschriften: Digitalcourage übergab Petition für Recht auf Leben ohne Digitalzwang

- Laut GoTo-Studie verlässt sich fast die Hälfte der Beschäftigten zu stark auf KI

- KI-Einsatz: Erfolgsfaktoren zum Erkenntnisgewinn für Führungskräfte

- NIS-2 und eIDAS-Update im Fokus: TeleTrusT-Podcast mit Tim Golly, Markus Schuster und Carsten Vossel

Aktuelles, Branche - Mai 23, 2026 0:58 - noch keine Kommentare

Streaming-Dienste als Einfallstor: Cyberkrimineller Missbrauch privater Credentials für Credential-Stuffing-Angriffe auf Unternehmen

weitere Beiträge in Branche

- KI-basierte Cyberbedrohungen: KMU bisher meist nicht vorbereitet

- Menschliches Verhalten weiterhin kritische Schwachstelle der Cybersicherheit

- Signal-Affäre: Klassische IT-Support-Phishing-Attacken auf Bundestagsabgeordnete

- Fokussierte Wahrnehmung: Physische Abhörbedrohung im Schatten der Cybersecurity-Debatte zu oft vernachlässigt

- Erstmals seit Jahren: Anzahl der pro Person verwalteten Passwörter sinkt laut NordPass-Studie

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren