Aktuelles, Branche - geschrieben von dp am Freitag, Oktober 9, 2020 19:31 - noch keine Kommentare

Malware BazaLoader: COVID19-Infektion des US-Präsidenten als Köder

Cyber-Kriminelle nutzen aktuelle Schlagzeilen aus, um Aufmerksamkeit potenzieller Malware-Opfer zu erregen

[datensicherheit.de, 09.10.2020] Nachdem US-Präsident Donald Trump laut Medienberichten vor Kurzem positiv auf „COVID-19“ getestet wurde, haben Sicherheitsforscher von Proofpoint nach eigenen Angeben eine neue Kampagne von E-Mail-Angriffen beobachtet, „bei denen die Krankheit des US-Präsidenten als Köder benutzt wird, um die Empfänger in die Falle zu locken“.

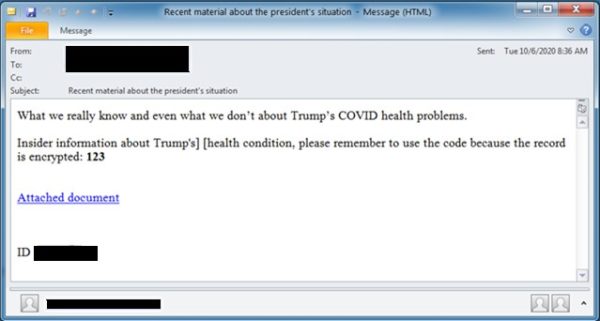

Abbildung: Proofpoint

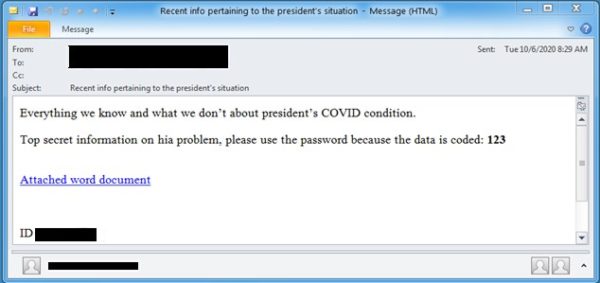

Abbildung: Proofpoint

Beispiele für kürzlich versandte Köder im Zusammenhang mit der „Corona“-Infektion des US-Präsidenten bzw. mit angeblichen Informationen über seinen Gesundheitszustand

Malware-Attacke auf Hunderte Organisationen in den USA und in Kanada

An mehrere hundert Organisationen in den Vereinigten Staaten von Amerika und in Kanada verschickt, seit dies das jüngste Beispiel für Aktivitäten von Cyber-Kriminellen, „die aktuelle Schlagzeilen auszunutzen versuchen, um die Aufmerksamkeit potenzieller Opfer zu erregen“.

Vor Kurzem sollte Malware-Kampagne Emotet verbreiten

Über ein ähnliches Vorgehen hatte Proofpoint bereits vor einigen Tagen informiert, als nach der ersten Debatte für die US-Präsidentschaftswahlen, Cyber-Kriminelle das Komitee der US-Demokraten (DNC) imitiert hätten, um in einer E-Mail-Kampagne die Schadsoftware „Emotet“ zu verbreiten.

Malware BazaLoader ermöglicht es Angreifern, zusätzliche Module herunterzuladen und auszuführen

Bei der aktuellen Kampagne kommen demnach Social-Engineering-Techniken zum Einsatz, „um einen unbedachten Klick auf Links zu Seiten zu initiieren, die auf ,Google Docs‘ gehostet werden“. Diese Seiten enthielten wiederum Links zum Download einer „Excel-Tabelle“ mit Makros. „Werden diese aktiviert, kommt es zum Download von ,BazaLoader‘. Diese Malware ermögliche es den Angreifern sodann, zusätzliche Module herunterzuladen und auszuführen. Wer hinter der neuen Kampagne steht, sei gegenwärtig noch unbekannt.

Weitere Informationen zum Thema:

datensicherheit.de, 02.10.2020

US-Wahlkampf: Malware Emotet nutzt Köder-Wirkung / Tausende mit Emotet infizierte E-Mails an Organisationen in den USA verschickt

Aktuelles, Experten - Mai 30, 2026 0:47 - noch keine Kommentare

Datenschutzaufsicht nach dem Data Act: BfDI mit neuer Zuständigkeit

weitere Beiträge in Experten

- SPURLOS VERSCHWUNDEN – neue BKA-Kampagne zum „Tag der vermissten Kinder 2026“ gestartet

- ELLIS: Universität Paderborn Teil des europäischen KI-Exzellenz-Netzwerks

- Digitale Souveränität: Europa erneuert seine Cloud-Infrastruktur für 180 Millionen Euro

- GITEX AI EUROPE: Vom 30. Juni bis 1. Juli 2026 in zweiter Auflage in Berlin

- Mehr als 70.000 Unterschriften: Digitalcourage übergab Petition für Recht auf Leben ohne Digitalzwang

Aktuelles, Branche - Mai 30, 2026 0:52 - noch keine Kommentare

Hacker-Gruppe ShinyHunters kapert Daten bei globalem Kreuzfahrtanbieter

weitere Beiträge in Branche

- Fußball-WM 2026 als Weltbühne: Cyberkriminelle und Bedrohungsakteure laufen sich warm

- Patientendaten als Beute: Der Angriff auf Unikliniken legt Systemversagen in der Lieferkette offen

- Souveräne Datensicherung im Fokus: Nachfrage nach lokaler Daten-Infrastruktur wächst rasant

- Die physische Dimension digitaler Resilienz angesichts kinetischer Angriffe auf Cloud-Infrastrukturen

- Digitale Souveränität in Europa: IONOS und Enginsight setzen gemeinsam ein starkes Signal

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren