Aktuelles, Branche - geschrieben von dp am Freitag, Oktober 4, 2024 18:53 - noch keine Kommentare

Microsoft-E-Mails: Tausende verschiedener Fälschungen im Umlauf

Mit fortschrittlichen Techniken gefälschte E-Mails machen es nahezu unmöglich, sie von echten zu unterscheiden

[datensicherheit.de, 04.10.2024] Die Check Point® Software Technologies Ltd. warnt in einer aktuellen Stellungnahme „vor einem alarmierenden Anstieg von gefälschten Microsoft-E-Mails, die Unternehmen ins Visier nehmen“. In nur einem Monat entdeckte wurden demnach mehr als 5.000 betrügerische E-Mails entdeckt – „die sich als offizielle Microsoft-Benachrichtigungen ausgaben“. Diese gefälschten E-Mails setzten fortschrittliche Techniken ein, welche es den meisten Nutzern nahezu unmöglich machten, sie von legitimen Mitteilungen zu unterscheiden. Die potenziellen Folgen dieser Angriffe reichten von E-Mail-Kontenübernahmen über Ransomware-Infektionen bis hin zu Informationsdiebstahl.

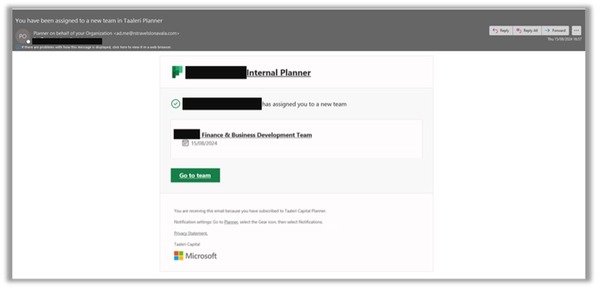

Abbildung: Check Point Software Technologies Ltd.

Beispiel einer gefälschten Microsoft-E-Mail

Gefälschte E-Mails enthalten oft Links zu scheinbar seriösen Anmeldeportalen

„Phishing-Mails, die vorgeben, von Microsoft zu stammen, kommen nicht von unbekannten Domains, sondern imitieren vertrauenswürdige Unternehmensadministratoren.“

Diese gefälschten E-Mails enthielten oft Links zu scheinbar legitimen Anmeldeportalen, welche darauf ausgelegt seien, vertrauliche Informationen – wie Passwörter und Zugangsdaten – zu stehlen.

Dabei setzten die Hacker auf fortgeschrittene „Obfuscation“-Techniken, denn so werde der bösartige Inhalt der E-Mails so gut getarnt, dass sogar erfahrene Nutzer kaum in der Lage seien, den Betrug zu erkennen.

Gefahr durch Phishing- und Fake-E-Mails nimmt ständig zu

Um dieser wachsenden Bedrohung zu begegnen, empfiehlt Check Point die Implementierung umfassender Sicherheitsmaßnahmen, darunter:

Nutzeraufklärung

Schulungen seien entscheidend, um Mitarbeiter über die Gefahren von Phishing-Angriffen aufzuklären. „Doch mit der Entwicklung von KI-generiertem Phishing ist es unerlässlich, dass auch stilistisch perfekte E-Mails kritisch hinterfragt werden.“

KI-gestützte E-Mail-Sicherheitslösungen

Mithilfe von Verhaltensanalyse und Maschinellem Lernen könnten KI-basierte Sicherheitslösungen solche Phishing-E-Mails und Business-E-Mail-Compromise-Bedrohungen (BEC) frühzeitig erkennen und verhindern.

Updates und Patches

Regelmäßige Aktualisierungen könnten von Cyber-Kriminellen auszunutzender Sicherheitslücken schließen.

Die Gefahr durch Phishing- und Fake-E-Mails wachse ständig. „Die Herausforderung besteht darin, bösartige E-Mails zu erkennen, bevor sie Schaden anrichten!“ Unternehmen seien gut beraten, ihre IT-Sicherheitsmaßnahmen auf den neuesten Stand zu bringen und ihre Mitarbeiter zu schulen, um ihre Daten und Netzwerke gegen diese Bedrohungen abzusichern.

Weitere Informationen zum Thema:

CHECK POINT, Check Point Team, 02.10.2024

5,000 Fake Microsoft Emails that Your Employees Could Fall For

CHECK POINT, Check Point Team, 24.07.2024

Check Point Research Reveals Q2 2024 Brand Phishing Trends: Microsoft Tops List While New Entries Signal Shifting Threat Landscape

Aktuelles, Experten, Studien - Apr. 28, 2026 0:48 - noch keine Kommentare

Schlechte Noten von IT-Entscheidern: Zwischenbilanz zu einem Jahr Schwarz-Rote Digitalpolitik

weitere Beiträge in Experten

- Studie von Red Hat: Deutsche Unternehmen abhängig von globalen KI-Anbietern

- Kinder- und Jugendschutz in der digitalen Welt: Bitkom-Kommentar zur Bestandsaufnahme der Expertenkommission

- Wettbewerbsvorteil für Unternehmen: Digitale Transformation mit KI muss vorangebracht werden

- Speicherung von IP-Adressen: Bitkom begrüßt prinzipiell Gesetzentwurf und fordert Nachschärfung

- Nutzer-Umfrage: Fast 50 Apps durchschnittlich auf jedem Smartphone installiert

Aktuelles, Branche, Studien - Apr. 28, 2026 0:47 - noch keine Kommentare

BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

weitere Beiträge in Branche

- KI-Resilienz: compacer stellt Unternehmen Checkliste mit 5 Schritten bereit

- Phishing-Bedrohung: Geopolitische Krisen als Aufhänger für Hacker-Attacken

- Getrenntes IT- und OT-Monitoring größter operativer Blinder Fleck

- Claude Mythos: Anthropic könnte Büchse der Pandora geöffnet haben

- Mythos verändert alles: Gesamte Angriffsfläche der Unternehmen im Visier

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren