Aktuelles, Branche, Studien - geschrieben von dp am Donnerstag, August 20, 2020 16:38 - noch keine Kommentare

CLAROTY warnt vor Risiken des Fernzugriffs auf industrielle Netzwerke

Industrieanlagen und Kritische Infrastrukturen (KRITIS) laut neuem CLAROTY ICS Risk & Vulnerability Report vermehrt aus der Ferne angreifbar

[datensicherheit.de, 20.08.2020] Die Notwendigkeit des Fernzugriffs auf industrielle Netzwerke nimmt während der „Corona“-Krise offensichtlich zu – insbesondere auf den Gebieten der Energieversorgung, kritischen Produktion sowie Wasserversorgung. Mehr als 70 Prozent der in der ersten Hälfte des Jahres 2020 aufgedeckten Schwachstellen von industriellen Kontrollsystemen (ICS) lassen sich aus der Ferne ausnutzen, so ein zentrales Ergebnis aus dem ersten halbjährlichen „ICS Risk & Vulnerability Report“ aus dem Hause CLAROTY – dies unterstreiche die Wichtigkeit des Schutzes von internetfähigen ICS-Geräten und Fernzugriffsverbindungen.

Abbildung: CLAROTY

CLAROTY: Ergebnisse aus dem ersten halbjährlichen „ICS Risk & Vulnerability Report“

CLAROTY Research Team bewertete 365 von der NVD veröffentlichte ICS-Schwachstellen sowie 139 Warnhinweise des ICS-CERT

Der Bericht umfasst demnach die vom „CLAROTY Research Team“ vorgenommene Bewertung von 365 von der „National Vulnerability Database“ (NVD) veröffentlichten ICS-Schwachstellen sowie 139 Warnhinweise des „Industrial Control Systems Cyber Emergency Response Team“ (ICS-CERT) im Zeitraum Januar bis Juni 2020. 26 der in diesem Datensatz enthaltenen Schwachstellen seien dabei vom CLAROTY-Forscherteam selbst entdeckt worden.

„Im Vergleich zum ersten Halbjahr 2019 nahmen die vom NVD veröffentlichten Schachstellen um 10,3 Prozent zu, die ICS-CERT-Hinweise sogar um 32,4 Prozent.“ Dreiviertel der Schwachstellen seien dabei mit „hohem oder kritischem CVSS-Score bewertet“ worden.

Mit dem neuen Report möchte CLAROTY ein umfassendes Bild der Risiko- und Bedrohungslandschaft aufzeigen

„Wir stellen ein steigendes Bewusstsein für die Risiken, die von Schwachstellen in industriellen Kontrollsystemen ausgehen, fest. Forscher und Anbieter konzentrieren sich verstärkt darauf, diese so effektiv und effizient wie möglich zu identifizieren und zu beheben“, erläutert Amir Preminger, „VP of Research“ von CLAROTY.

Mit ihrem Report möchten sei ein „umfassendes Bild der Risiko- und Bedrohungslandschaft“ zeigen. Hiervon könnten letztlich alle OT-Sicherheitsverantwortlichen profitieren. Preminger: „Unsere Ergebnisse zeigen, wie wichtig es für Unternehmen ist, Fernzugriffsverbindungen und ICS-Geräte mit Internet-Anschluss zu schützen. Ebenso bedeutend ist auch der Schutz vor Phishing, Spam und Ransomware. Nur so lassen sich die potenziellen Auswirkungen dieser Bedrohungen minimieren.“

Schwachstellen unterstreichen laut CLAROTY Notwendigkeit des Schutzes von ICS-Geräten mit Internet-Anschluss

Dem Bericht zufolge könnten mehr als 70 Prozent der veröffentlichten Schwachstellen aus der Ferne ausgenutzt werden. Durch knapp der Hälfte der Schwachstellen (49%) sei zudem eine entfernte Code-Ausführung (Remote Code Execution, RCE) möglich, gefolgt von der Fähigkeit, Anwendungsdaten zu lesen (41%), Denial-of-Service (DoS) zu verursachen (39 %) und Schutzmechanismen zu umgehen (37%).

Die Verwundbarkeit aus der Ferne gewinne in Folge des durch „Corona“ bedingten Trends zu „Remote Work“ auch im industriellen Bereich und zunehmender Abhängigkeit vom Fernzugriff auf ICS-Netzwerke zusätzlich an Bedeutung.

CLAROTY warnt vor Zunahme der Sicherheitslücken bei Energieversorgung, kritischer Produktion und Wasserversorgung

Die Sektoren Energie, kritische Produktion sowie Wasser- und Abwasserinfrastrukturen seien bei weitem am stärksten von den Schwachstellen betroffen. Von den 385 „Common Vulnerabilities and Exposures“ (CVEs) der ICS-CERT-Hinweise entfielen 236 auf den Energiesektor, 197 auf die kritische verarbeitende Industrie und 171 auf den Wasser- und Abwassersektor.

Im Vergleich zum ersten Halbjahr 2019 verzeichneten Wasser und Abwasser mit 122,1 Prozent den größten Anstieg, während die kritische Fertigung um 87,3 Prozent und der Energiebereich um 58,9 Prozent zugenommen hätten.

CLAROTY-Forscherteam entdeckte im ersten Halbjahr 2020 insgesamt 26 ICS-Schwachstellen

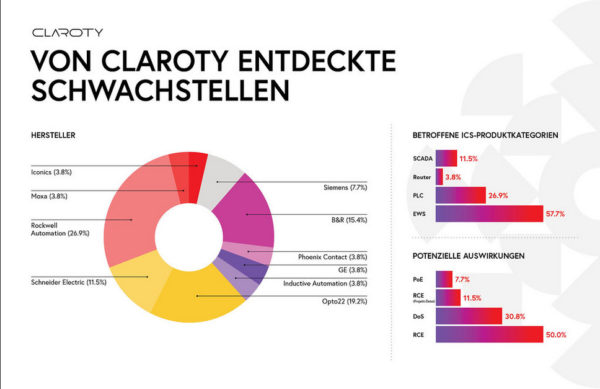

Das CLAROTY-Forscherteam habe im ersten Halbjahr 2020 insgesamt 26 ICS-Schwachstellen entdeckt. Dabei seien kritische oder risikoreiche Schwachstellen priorisiert worden, welche die Verfügbarkeit, Zuverlässigkeit und Sicherheit von Industriebetrieben beeinträchtigen könnten. Das Team habe sich dabei auf ICS-Anbieter und -Produkte mit großer Installationsbasis konzentriert, welche eine wichtige Rolle in den Produktionsprozessen spielten.

Die 26 identifizierten Schwachstellen könnten schwerwiegende Auswirkungen auf betroffene OT-Netzwerke haben, zumal mehr als 60 Prozent eine entfernte Codeausführung ermöglichten. Für viele der von CLAROTYs Entdeckungen betroffenen Anbieter sei dies ihre erste gemeldete Schwachstelle gewesen. In der Folge hätten diese dedizierte Sicherheitsteams und -prozesse geschaffen, um der steigenden Zahl von entdeckten Schwachstellen aufgrund der Konvergenz von IT und OT zu begegnen.

CLAROTY-Forscherteam kooperiert mit einer Vielzahl von Anbietern

Das CLAROTY-Forscherteam setzt sich nach eigenen Angaben „aus OT-Sicherheitsforschern zusammen, die proprietäre OT-Bedrohungssignaturen entwickeln, OT-Protokolle analysieren, sowie ICS-Schwachstellen identifizieren und offenlegen“. Es verfüge über das branchenweit umfangreichste ICS-Testlabor und arbeite eng mit führenden Anbietern von Industrieautomation zusammen, um die Sicherheit ihrer Produkte zu bewerten.

„Bis heute hat das Team mehr als 40 ICS-Schwachstellen entdeckt und offengelegt. Dabei arbeitet es eng mit einer Vielzahl von Anbietern zusammen, um alle gemeldeten Probleme zu beheben.“

Weitere Informationen zum Thema:

CLAROTY

Claroty Biannual ICS Risk & Vulnerability Report: 1H 2020

datensicherheit.de, 10.06.2020

Der Data Breach Investigation Report von Verizon aus OT-Security-Sicht

Aktuelles, Experten, Studien - Apr. 29, 2026 0:42 - noch keine Kommentare

Ransomware-Hotspot: Deutschland als Top-Ziel für Erpresser

weitere Beiträge in Experten

- Digitale Hygiene: ERGO empfiehlt Routinen zur Stärkung der Datensicherheit

- Schlechte Noten von IT-Entscheidern: Zwischenbilanz zu einem Jahr Schwarz-Rote Digitalpolitik

- Studie von Red Hat: Deutsche Unternehmen abhängig von globalen KI-Anbietern

- Kinder- und Jugendschutz in der digitalen Welt: Bitkom-Kommentar zur Bestandsaufnahme der Expertenkommission

- Wettbewerbsvorteil für Unternehmen: Digitale Transformation mit KI muss vorangebracht werden

Aktuelles, Branche, Studien - Apr. 28, 2026 0:47 - noch keine Kommentare

BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

weitere Beiträge in Branche

- KI-Resilienz: compacer stellt Unternehmen Checkliste mit 5 Schritten bereit

- Phishing-Bedrohung: Geopolitische Krisen als Aufhänger für Hacker-Attacken

- Getrenntes IT- und OT-Monitoring größter operativer Blinder Fleck

- Claude Mythos: Anthropic könnte Büchse der Pandora geöffnet haben

- Mythos verändert alles: Gesamte Angriffsfläche der Unternehmen im Visier

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren