Aktuelles, Experten - geschrieben von dp am Montag, August 22, 2016 18:23 - noch keine Kommentare

HPI: Neuen Höchststand bei Android-Sicherheitslücken

Aktuelle Zahlen der Datenbank für IT-Angriffsanalysen weisen auf Verdopplung der Schwachstellen gegenüber Vorjahr hin

[datensicherheit.de, 22.08.2016] Laut einer Meldung des Hasso-Plattner-Instituts (HPI) weisen die aktuellen Zahlen der Datenbank für IT-Angriffsanalysen (Vulnerability Data Base) darauf hin, dass die Software-Schwachstellen bei „Android“-Systemen einen neuen Höchststand erreicht haben.

Schwachstellen im Vergleich zu 2015 bereits mehr als verdoppelt

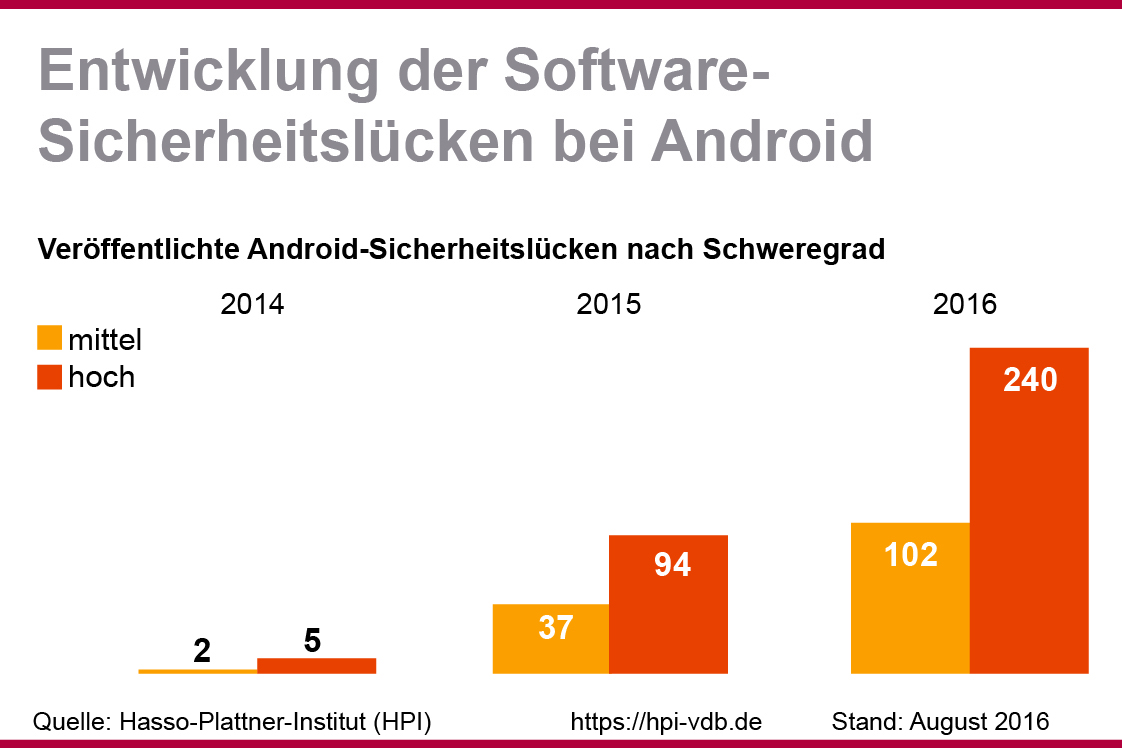

350 veröffentlichte „Android“-Schwachstellen habe die HPI-Datenbank für IT-Angriffsanalysen in den ersten acht Monaten des Jahres 2016 registriert. Damit habe sich deren Anzahl im Vergleich zu 2015 bereits mehr als verdoppelt. Bei rund 70 Prozent der ermittelten Sicherheitslücken handele es sich um gravierende, sogenannte kritische Schwachstellen. Googles Smartphone-Betriebssystem „Android“ sei in Deutschland mit deutlichem Vorsprung Marktführer.

Die weite Verbreitung von „Android“-Systemen mache die Software als Angriffsziel besonders attraktiv für Kriminelle, gleichzeitig suchten Experten aber auch intensiver nach Lücken, betont HPI-Institutsdirektor Prof. Dr. Christoph Meinel. Außerdem werde das Betriebssystem durch Aktualisierungen und Erweiterungen stets komplexer und damit fehleranfälliger. Nutzer sollten darauf achten, ihre Geräte von Herstellern zu beziehen, die regelmäßige Updates durchführen, empfiehlt Professor Meinel.

Individuelle Sicherheits-Checks

Wer die Sicherheit der eigenen Programme überprüfen möchte, kann vom HPI einen individuellen Sicherheits-Check durchführen lassen: Nutzer könnten sich eine Liste ihrer aktuellen Programmversionen zusammenstellen, die dann von dem HPI-Dienst nach eigenen Angaben permanent auf Sicherheitslücken überprüft wird.

Insgesamt seien in der HPI-Datenbank für IT-Angriffsanalysen rund 77.000 Schwachstellen gespeichert, die etwa 192.000 Programme und 15.000 Hersteller beträfen. Die Datenbank sammele alle wesentlichen im Internet veröffentlichten und frei verfügbaren Angaben über Software-Sicherheitslücken und -Probleme. Die Einstufung des Schweregrads der Schwachstellen erfolge auf Basis des freien, offenen und stark genutzten Industriestandard CVSS (Common Vulnerability Scoring System).

„Android“-Sicherheitslücken 2014-2015-2016

Weitere Informationen zum Thema:

HPI Hasso-Plattner-Institut

Datenbank für IT-Angriffsanalysen

Aktuelles, Experten, Studien - Apr. 28, 2026 0:48 - noch keine Kommentare

Schlechte Noten von IT-Entscheidern: Zwischenbilanz zu einem Jahr Schwarz-Rote Digitalpolitik

weitere Beiträge in Experten

- Studie von Red Hat: Deutsche Unternehmen abhängig von globalen KI-Anbietern

- Kinder- und Jugendschutz in der digitalen Welt: Bitkom-Kommentar zur Bestandsaufnahme der Expertenkommission

- Wettbewerbsvorteil für Unternehmen: Digitale Transformation mit KI muss vorangebracht werden

- Speicherung von IP-Adressen: Bitkom begrüßt prinzipiell Gesetzentwurf und fordert Nachschärfung

- Nutzer-Umfrage: Fast 50 Apps durchschnittlich auf jedem Smartphone installiert

Aktuelles, Branche, Studien - Apr. 28, 2026 0:47 - noch keine Kommentare

BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

weitere Beiträge in Branche

- KI-Resilienz: compacer stellt Unternehmen Checkliste mit 5 Schritten bereit

- Phishing-Bedrohung: Geopolitische Krisen als Aufhänger für Hacker-Attacken

- Getrenntes IT- und OT-Monitoring größter operativer Blinder Fleck

- Claude Mythos: Anthropic könnte Büchse der Pandora geöffnet haben

- Mythos verändert alles: Gesamte Angriffsfläche der Unternehmen im Visier

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren