Aktuelles, Branche, Studien - geschrieben von dp am Mittwoch, Mai 29, 2019 17:57 - noch keine Kommentare

Turla: Neue Angriffswerkzeuge der Spionagegruppe enttarnt

Dateilose Angriffe nutzen meist fehlenden Malwareschutz im RAM aus

[datensicherheit.de, 29.05.2019] „Turla“, eine auch „Snake“ oder „Uroburos“ genannte Spionagegruppe, macht laut ESET „immer wieder mit ausgeklügelten, innovativen Malware-Angriffen auf sich aufmerksam“. Nach eigenen Angaben haben ESET-Forscher neue, sogenannte TTPs (Tactics, Techniques and Procedures) von „Turla“ mit dateilosen Angriffen entdeckt und entschlüsselt.

Turla nutzt PowerShell aus

Die Hacker nutzten nun „PowerShell“ für ihre Angriffe auf Regierungen, militärische Ziele oder Forschungseinrichtungen aus. Über „PowerShell“-Skripte könnten sie Malware-Dateien und -Bibliotheken direkt im Speicher von PCs platzieren und ausführen.

Damit umgingen sie die Gefahr der Entdeckung durch Sicherheitslösungen, welche bei herkömmlichen Angriffen mit Dateien als Anhang oder im Download anschlagen würden.

Sicherheitslösungen überwachen RAM zu selten

„Viele Antimalware-Programme und auch der ,Windows Defender‘ sind immer noch nicht in der Lage, den RAM-Arbeitsspeicher komplett und in Echtzeit zu überprüfen. So haben dateilose Angriffe leichtes Spiel und können problemlos beliebige Schadsoftware nachladen“, erläutert Thomas Uhlemann, „Security Specialist“ bei ESET, die Gründe für das geänderte Vorgehen.

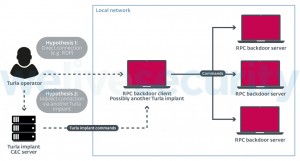

Wie genau „Turla“ dabei vorgeht, beschreiben demnach ESET-Forscher in ihrer vorgelegten Analyse. So erläuterten sie beispielsweise eine RPC-basierte Backdoor oder eine Backdoor, die „OneDrive“ als „Command and Control“-Server (C&C) nutzt. Gleichzeitig möchten sie Hilfestellung geben, wie diesen „PowerShell“-Skripten entgegengewirkt werden kann.

„Turla“: RPC Backdoor

Weitere Informationen zum Thema:

welivesecurity by eseT, 29.05.2019

Einblick in die Welt der Turla PowerShell

datensicherheit.de, 28.05.2019

ESET-Ratgeber: „Datenschutz für Dummies“ kostenlos erhältlich

datensicherheit.de, 06.10.2016]

Cyberangriffe unter falscher Flagge täuschen Sicherheitsteams und Opfer

Aktuelles, Branche, Gastbeiträge - Apr. 30, 2026 17:46 - noch keine Kommentare

Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

weitere Beiträge in Experten

- Ransomware-Hotspot: Deutschland als Top-Ziel für Erpresser

- Digitale Hygiene: ERGO empfiehlt Routinen zur Stärkung der Datensicherheit

- Schlechte Noten von IT-Entscheidern: Zwischenbilanz zu einem Jahr Schwarz-Rote Digitalpolitik

- Studie von Red Hat: Deutsche Unternehmen abhängig von globalen KI-Anbietern

- Kinder- und Jugendschutz in der digitalen Welt: Bitkom-Kommentar zur Bestandsaufnahme der Expertenkommission

Aktuelles, Branche, Studien - Mai 1, 2026 0:34 - noch keine Kommentare

World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

weitere Beiträge in Branche

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- FTAPI gibt CRA-Tipps für KMU: Cyber Resilience Act oft ein Buch mit 7 Siegeln

- Sicherheitsmanagement der Digitalen Angriffsfläche: Ganzheitliche Transparenz und kontinuierliche Kontrolle

- BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren