Aktuelles, Branche - geschrieben von dp am Dienstag, Mai 11, 2021 12:15 - noch keine Kommentare

Ransomware-Angriff: Kraftstoffversorgung über Colonial Pipeline unterbrochen

FBI bestätigt Attacke auf Colonial Pipeline durch Hacker-Gruppe DarkSide

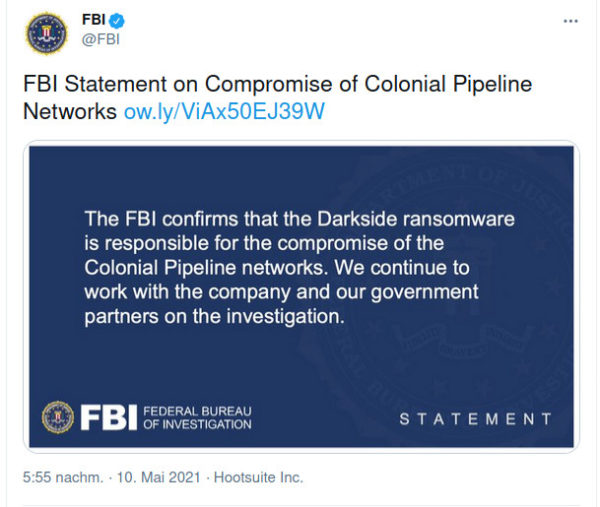

[datensicherheit.de, 11.05.2021] Die US-amerikanische Bundespolizei FBI hat am 10. Mai 2021 bestätigt, dass Colonial Pipeline von der Hacker-Gruppe „DarkSide“ angegriffen wurde. Auf dem Nachrichtendienst „Twitter“ wurde folgende Mitteilung gepostet: „Das FBI bestätigt, dass die Darkside-Ransomware für die Kompromittierung der Netzwerke von Colonial Pipeline verantwortlich ist. Wir arbeiten weiterhin mit dem Unternehmen und unseren Regierungspartnern an den Ermittlungen.“ Malwarebytes LABS geht in einer aktuellen Stellungnahme auf diesen Vorfall ein.

Abbildung: FBI

Screenshot der FBI-Mitteilung v. 10.05.2021

Colonial Pipeline liefert Erdölprodukte in den Süden und Osten der USA

Ransomware hat laut Malwarebytes LABS in der 18. Kalenderwoche 2021 für große Schwierigkeiten gesorgt, als der bekannte Betreiber Colonial Pipeline Opfer einer verheerenden Cyber-Attacke wurde. Dessen Pipeline-Netz liefert Benzin und andere Erdölprodukte in den Süden und Osten der USA – von Texas bis nach New Jersey.

Die Pipeline gilt insgesamt als die größte ihrer Art in den USA und transportiert Berichten zufolge fast die Hälfte des an der Ostküste verbrauchten Kraftstoffs.

Malwarebytes LABS kommentiert: „Das ist ein unglaubliches Volumen von Angebot und Nachfrage, und alles, was schief geht, könnte katastrophal sein. Es gibt genug, worüber man sich Sorgen machen muss, auch ohne die Gefahr, dass Menschen böswillig in die Systeme eindringen.“ Doch genau dies sei nun passiert.

Vor Angriff auf Colonial Pipeline vermeintliche Robin-Hood-Akte

Ransomware hat demnach am 7. Mai 2021 dort alles zum Stillstand gebracht. Laut Analysen handele es sich bei den Übeltätern wahrscheinlich um eine als „DarkSide“ bekannte Gruppe, welche im Jahr 2020 durch dubiose Spenden an Wohltätigkeitsorganisationen bekannt bekanntgeworden sei: „In Anlehnung an den Robin-Hood-Gedanken haben sie Unternehmen bestohlen und das Geld an Organisationen weitergegeben, die es ihrer Meinung nach verdient haben.“

Natürlich wollten Wohltätigkeitsorganisationen aber nicht, „dass ein Haufen gestohlenes Geld auf ihren Bankkonten zirkuliert“. Wohltätigkeits-Treuhänder könnten dadurch in alle möglichen Schwierigkeiten geraten: Nicht nur Wohltätigkeitsorganisationen, sondern „jede Organisation könnte in einer verblüffenden Abfolge von Geldwäsche-Schwindeleien enden, wenn sie nicht aufpasst“.

Es habe auch den Verdacht gegeben, dass diese angebliche „barmherzige Samaritertat“ ein Weg gewesen sei, „die Tatsache zu verschleiern, dass sie immer noch Kriminelle sind und Geld stehlen“. Die Gruppe habe dann diese Botschaft wohl verstanden – die „Robin-Hood-Wohltätigkeitsaktion“ sei verschwunden und die Frage habe sich gestellt, was diese kriminelle Gruppe als nächstes tun würde.

Nach Angriff auf Colonial Pipeline Notstand ausgerufen

Damit komme man nun zum aktuellen Vorfall: „Wenn die Ermittler richtig liegen, ist dies um mehrere Größenordnungen ernster als alles, was sich die Leute vorstellen konnten.“

Die US-Regierung habe den Notstand ausgerufen und Notstandsbefugnisse aktiviert, um die Versorgung der Menschen mit Kraftstoff weiterhin sicherzustellen. Diese Notstandsbefugnisse ermöglichten den Fahrern mehr Flexibilität beim Transport von Mineralölprodukten zu verschiedenen Orten.

So habe die Federal Motor Carrier Safety Administration (FMCSA) eine vorübergehende Ausnahmeregelung zu den Betriebszeiten erlassen, welche für den Transport von Benzin, Diesel, Kerosin und anderen raffinierten Erdölprodukten nach Alabama, Arkansas, District of Columbia, Delaware, Florida, Georgia, Kentucky, Louisiana, Maryland, Mississippi, New Jersey, New York, North Carolina, Pennsylvania, South Carolina, Tennessee, Texas und Virginia gelte.

Digitale und physische Auswirkungen des Angriffs auf Colonial Pipeline

Die realen Folgen dieses Angriffs seien eindeutig und erstreckten sich in mehrere Richtungen. Es gebe die unmittelbaren Risiken des Treibstofftransports über 5.500 Meilen und die Gefahr, dass die Menschen keine Vorräte hätten. Es gebe auch eine potenzielle Gefahr auf den Straßen, da der Straßenverkehr zunehme und die Fahrer dafür längere Fahrzeiten in Kauf nehmen müssten. Die Treibstoffpreise scheinen laut Malwarebyte LABS in der Folge gestiegen zu sein, obwohl die Versorgung wahrscheinlich für ein paar Tage ausfallen müsste, um signifikante Auswirkungen zu haben.

Schließlich sei da noch das Problem der Abschaltung selbst. Es stellten sich die Fragen: „Wie viele Systeme sind gefährdet? Wie hoch ist der Schaden? Können sie garantieren, dass alle Spuren der Infektion verschwunden sind?“

Sollte sich herausstellen, dass es sich bei der Gruppe tatsächlich um „DarkSide“ handelt, dann zerstöre dies sicherlich ihren „Robin-Hood-Ansatz“. Laut einer kürzlich über „DarkTracer“ verbreiteten Nachricht mache die Gruppe dieses Mal auch keinen Hehl daraus: „Unser Ziel ist es, Geld zu verdienen.“

Beispiel Colonial Pipeline zeigt: 2021 könnte Superjahr für Ransomware werden

2021 zeichne sich bereits ab, dass es ein „Superjahr für Ransomware“ werden könnte. Ransomware-Banden könnten jetzt auf jahrelange Erfahrung und Werkzeuge zurückgreifen, hätten Geldreserven und einen Kryptowährungs-Boom, von dem sie profitieren könnten. Es sei schwer vorstellbar, dass der Status quo bestehen bleibe – „und es scheint unvermeidlich, dass die Regierungen stark reagieren werden“.

Vor dem Angriff habe das US-Justizministerium bereits eine 120-tägige Überprüfung seines Ansatzes zur Bekämpfung von Cyber-Bedrohungen angekündigt, welche eine Analyse darüber beinhalten werde, wie Kryptowährungen Cyber-Kriminalität ermöglichten. Dies spiegele die Bedenken wider, die in einem kürzlich von der Ransomware Task Force erstellten strategischen Plan zur Bekämpfung von Ransomware geäußert worden seien: Neben vielen anderen Empfehlungen werde gefordert, Ransomware als nationale Sicherheitsbedrohung zu behandeln und Kryptowährungen stärker zu regulieren.

Doch zurück zur Gegenwart: „Für den Moment bleiben uns die Versorgungsleitungen, die ins Taumeln geraten sind. Ein paar Megabyte Code, vielleicht eine verirrte E-Mail mit einem dubiosen Anhang oder vielleicht auch nur eine Server-Schwachstelle, die nicht rechtzeitig gepatcht wurde.“

Marcin Kleczynskis Stellungnahme zum Vorfall bei Colonial Pipeline

Marcin Kleczynski, „CEO“ von Malwarebytes, fasst in seinen Kommentar die Situation zusammen: „Viele werden sich an ,DarkSides‘ dubiose Spenden von 10.000 gestohlenen Dollar an bekannte Wohltätigkeitsorganisationen im Oktober 2020 erinnern. Ursprünglich behauptete diese Bande, sie wolle ,die Welt zu einem besseren Ort machen‘, aber in ihrer Stellungnahme zum Colonial-Pipeline-Angriff teilen sie mit, dass ihr ,einziges Ziel darin besteht, Geld zu verdienen‘“ – von den sprichwörtlich „guten Samaritern“ sei diese Bande somit weit entfernt. Es handele sich hierbei um ein weiteres Beispiel für den alarmierenden Trend verheerender Cyber-Angriffe auf die US-Infrastruktur.

Dieser jüngste Vorfall verschärfe die Spannungen zwischen Russland und den USA aufgrund von Cyber-Angriffen zusehends, „unabhängig davon, ob er vom Kreml sanktioniert wurde oder nicht“.

In Übereinstimmung mit der jüngsten Empfehlung der Ransomware Taskforce müsse Ransomware als nationale Sicherheitsbedrohung behandelt werden. Die bevorstehende Exekutivanordnung von US-Präsident Biden zur Stärkung der Cyber-Abwehr müsse die Schwachstellen in den Cyber-Abwehrsystemen der Nation beheben und strenge Regeln umfassen. Dies gelte nicht nur dafür, „wie wir auf Angriffe reagieren, sobald sie geschehen sind, sondern auch dafür, wie Unternehmen, sowohl private als auch öffentliche, an der aktiven Abwehr dieser Angriffe arbeiten“. Es sei an der Zeit, mehr zu tun, als nur zu reden oder Anordnungen zu schreiben – „wir müssen entsprechende Maßnahmen ergreifen!“

Weitere Informationen zum Thema:

FBI auf Twitter, 10.05.2021

FBI Statement on Compromise of Colonial Pipeline Networks

Malwarebytes LABS, 10.05.2021

Ransomware attack shuts down Colonial Pipeline fuel supply

datensicherheit.de, 12.05.2021

Lehren aus dem Ransomware-Angriff auf Colonial Pipeline für Kritis-Betreiber / Edgard Capdevielle erläutert in seiner Stellungnahme, wie sich Kritis-Betreiber absichern können

datensicherheit.de, 12.05.2021

DarkSide: RaaS-Attacke gegen Colonial Pipeline / Junge Ransomware-Familie DarkSide erstmals im August 2020 aufgetreten

datensicherheit.de, 12.05.2021

Ransomware-Angriff auf Colonial Pipeline nur Teil einer neuen Welle / Betreiber einer der größten Treibstoff-Pipelines der USA musste Betrieb nach Attacke mit DarkSide-Ransomware vorübergehend einstellen

datensicherheit.de, 10.05.2021

Colonial Pipeline: Massiver Ransomware-Angriff auf Betreiber / Tenable kommentiert Folgen für die Betriebstechnik durch IT-Ausfall nach Ransomware-Befall

Aktuelles, Branche, Gastbeiträge - Apr. 30, 2026 17:46 - noch keine Kommentare

Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

weitere Beiträge in Experten

- Ransomware-Hotspot: Deutschland als Top-Ziel für Erpresser

- Digitale Hygiene: ERGO empfiehlt Routinen zur Stärkung der Datensicherheit

- Schlechte Noten von IT-Entscheidern: Zwischenbilanz zu einem Jahr Schwarz-Rote Digitalpolitik

- Studie von Red Hat: Deutsche Unternehmen abhängig von globalen KI-Anbietern

- Kinder- und Jugendschutz in der digitalen Welt: Bitkom-Kommentar zur Bestandsaufnahme der Expertenkommission

Aktuelles, Branche, Studien - Mai 1, 2026 0:34 - noch keine Kommentare

World Password Day 2026: ESET-Empfehlung zur MFA-Nutzung für zentrale Zugänge zu Netzwerken und Konten

weitere Beiträge in Branche

- Einloggen statt Einbruch: Warnung vor cyberkriminellem Trend

- Chaos Engineering für die Cyberresilienz: Wie KI kontrollierte Belastungsproben digitaler Systeme ermöglicht

- FTAPI gibt CRA-Tipps für KMU: Cyber Resilience Act oft ein Buch mit 7 Siegeln

- Sicherheitsmanagement der Digitalen Angriffsfläche: Ganzheitliche Transparenz und kontinuierliche Kontrolle

- BMDS-Zwischenbilanz: Digitalministerium hat nach einem Jahr viel erreicht – und weiterhin noch viel zu tun

Aktuelles, A, Experten, Service, Wichtige Adressen - Jan. 13, 2026 1:08 - noch keine Kommentare

Registrierung bei ELEFAND: Krisen- und Katastrophenvorsorge bei Auslandsaufenthalten

weitere Beiträge in Service

- DigiCert-Umfrage: Manuelle Zertifikatsprozesse führen zu Ausfällen, Compliance-Fehlern und hohen Verlusten im Unternehmen

- Threat Hunting: Bedeutung und Wertschätzung steigt

- Umfrage: 71 Prozent der IT-Entscheidungsträger besorgt über Mehrfachnutzung von Passwörtern

- Fast die Hälfte der Unternehmen ohne geeignete Sicherheitsrichtlinien für Remote-Arbeit

- Umfrage: Bedeutung der Konsolidierung von IT-Sicherheitslösungen

Kommentieren